تشغيل برنامج OpenClaw أشبه بإعطاء شخص ما مفاتيح منزلك الرقمي. هذا الشخص هو في الواقع وكيل ذكاء اصطناعي يتمتع بصلاحيات على مستوى النظام، وليس كل من يطرق الباب ودوداً.

إذا كنت تستضيف OpenClaw بنفسك - المعروف سابقًا باسم Moltbot وقبله Clawdbot - فربما لاحظت تزايد النقاشات الأمنية. وهذا له ما يبرره. ففي أوائل عام 2026، تم توثيق ثغرات أمنية (CVEs)، بما في ذلك ثغرات تسمح بتنفيذ التعليمات البرمجية عن بُعد، والتي تعمل حتى على النسخ المحلية. وتُظهر مناقشات المجتمع مخاوف بشأن نسخ OpenClaw المكشوفة، كما وثّق الباحثون مهارات خبيثة منتشرة على نطاق واسع.

لكن الأمر هو: برنامج OpenClaw ليس خطيراً بطبيعته. إنه برنامج قوي. والأدوات القوية تحتاج إلى ضوابط مناسبة.

نموذج التهديد الحقيقي

لنتحدث عما تحمي نفسك منه فعلياً. يعمل برنامج OpenClaw كوكيل مستقل قادر على تنفيذ الأوامر وقراءة الملفات والتفاعل مع نظامك. هذا مقصود، وهو ما يجعل الأداة مفيدة.

تنقسم المخاطر الأمنية إلى ثلاث فئات:

- حل وسط مباشر: يستطيع المهاجمون الوصول إلى النظام من خلال البوابات المكشوفة، أو أنظمة المصادقة الضعيفة، أو الثغرات الأمنية المعروفة.

- الحقن الفوري: تتضمن التعليمات الخبيثة المضمنة في المحتوى الذي يعالجه البرنامج تنفيذ إجراءات غير مقصودة.

- هجمات على سلسلة التوريد: المهارات أو الإضافات أو الملحقات المخترقة التي تحتوي على برمجيات خبيثة

بحسب بحث نُشر على موقع arXiv في فبراير 2026، تواجه أنظمة الذكاء الاصطناعي العاملة في البيئات الاجتماعية تحديات أمنية فريدة تتعلق بأوهام التفاعل الاجتماعي والتفاعلات بين الأنظمة المتعددة. وتزيد طبيعة OpenClaw التي تعمل باستمرار من هذه المخاوف.

تؤكد تعليقات أعضاء المجتمع ما كان يقوله باحثو الأمن: "يجب عليك استخدامه على نظام لا تهتم به"، أو "قم بذلك على جهاز معزول مع إمكانية الوصول إلى حسابات معزولة عن حساباتك العادية".“

عزل الانتشار: خط دفاعك الأول

لا تقم بتشغيل برنامج OpenClaw على جهازك الذي تستخدمه بشكل يومي. ببساطة لا تفعل ذلك.

قال أحد مستخدمي موقع Reddit بوضوح: "تشغيل برنامج openClaw مباشرةً على جهازك الرئيسي قد يكون خطيرًا بعض الشيء. أنصحك بتجنبه إلا إذا كان جهازك مخصصًا للاستخدام المؤقت."“

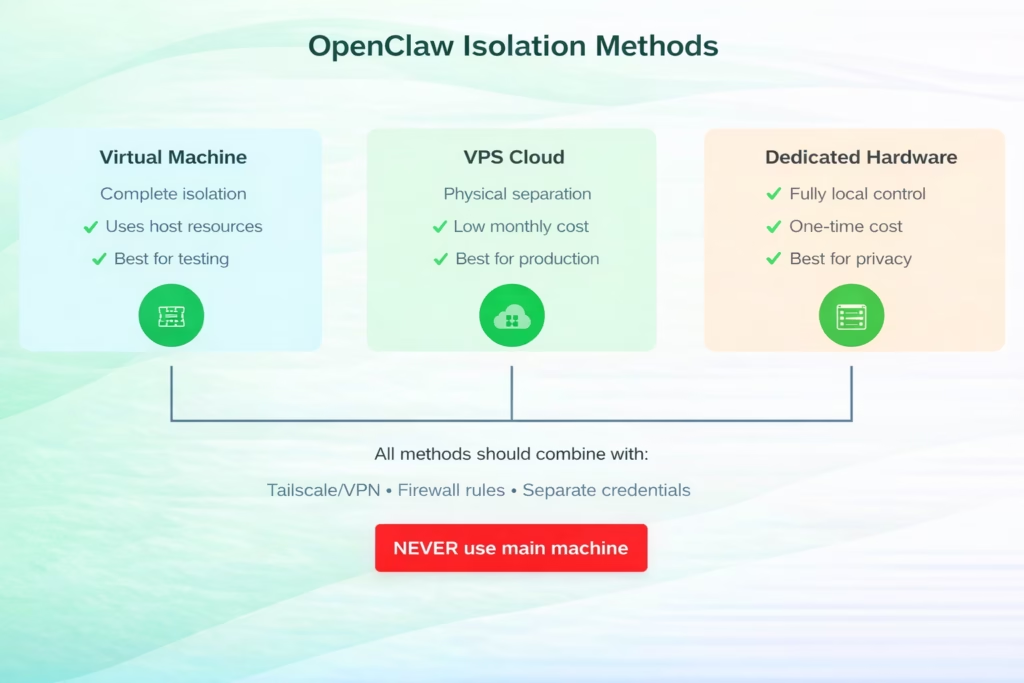

لديك ثلاثة أساليب عزل فعالة:

مسار الجهاز الظاهري

توفر لك الآلة الافتراضية عزلاً تاماً. حمّل برنامج QEMU أو استخدم Windows Hyper-V (المدمج في Windows 10/11 Pro). ثبّت توزيعة Linux مصغّرة، وقم بإعداد OpenClaw عليها، وبذلك تكون قد أنشأت حاجزاً أمنياً.

شارك أحد المستخدمين إعدادات جهازه ماك: "أقوم بتشغيله من حساب مستخدم منفصل مع قواعد تمنع الوصول إلى مضيفين معينين على الشبكة الخاصة." على نظام أوبونتو، يستخدمون تصفية iptables التي تسمح فقط بمنافذ معينة لمثيل OpenClaw.

نشر الخوادم الافتراضية الخاصة

تتيح لك خدمة الخادم الافتراضي الخاص (VPS) من مزودين مثل DigitalOcean أو Hetzner تثبيت OpenClaw على جهاز تابع لجهة خارجية. اربطه بالمضيف المحلي (localhost)، وعطّل مصادقة كلمة المرور، وقم بتهيئة جدار الحماية UFW، ثم قم بالوصول إليه عبر Tailscale أو نفق SSH.

أفاد العديد من أعضاء المجتمع بأن عمليات نشر خدمات الحوسبة السحابية تعمل بكفاءة عالية. إن فصل بياناتك الشخصية عن بياناتك الشخصية يستحق العناء رغم التعقيد البسيط.

أجهزة مخصصة

يُوفر استخدام حاسوب محمول قديم أو جهاز Mac Mini مخصص لبرنامج OpenClaw عزلاً مادياً. وبدمجه مع Tailscale للوصول الآمن عن بُعد، ستحصل على مساعد ذكاء اصطناعي محلي لا يمكنه الوصول إلى أنظمتك الأساسية.

ثلاثة أساليب عزل لنشر OpenClaw، مصنفة حسب فعالية الأمان وحالة الاستخدام

تقييد الأدوات وعزلها

يأتي برنامج OpenClaw مزودًا بـ "مهارات" قوية - وهي في الأساس أدوات يمكن للوكيل استدعاؤها. بعضها حميد، والبعض الآخر خطير في الأيدي الخطأ (أو عند استخدام الأوامر الخاطئة).

تتيح أداة تنفيذ العقدة (system.run) لبرنامج OpenClaw تنفيذ أوامر النظام المختلفة. كما يمكن لأدوات الوصول إلى الملفات قراءة البيانات الحساسة. ويمكن لأداة التحكم في المتصفح التفاعل مع الجلسات الموثقة. ويمكن لأدوات الشبكة استخراج البيانات.

إليك ما يجب عليك ضبطه:

تعطيل الأدوات الافتراضية الخطيرة

في إعدادات OpenClaw الخاصة بك، قم بتعطيل أو تقييد ما يلي بشكل صريح:

- تنفيذ الأوامر (system.run, exec, shell)

- الوصول غير المقيد إلى الملفات (يقتصر على مجلدات محددة)

- أدوات الشبكة التي لا تملك حالة استخدام محددة

- أتمتة المتصفح في سياقات المصادقة

توصي أفضل ممارسات الأمان لنشر وكلاء الذكاء الاصطناعي بتطبيق الوصول إلى الأدوات عبر قوائم السماح بدلاً من قوائم الحظر. فعّل فقط الأدوات التي تتطلبها حالة الاستخدام الخاصة بك.

تكوين أذونات مستوى الأداة

يدعم OpenClaw نموذجًا لتفويض الأوامر. تخيل الأمر كأداة sudo لوكيل الذكاء الاصطناعي الخاص بك. يجب أن تتطلب العمليات الحساسة موافقة صريحة أو أن يتم تعطيلها تمامًا.

تشير تعليقات المجتمع إلى أن عزل مساحة العمل يعمل بشكل جيد: يقوم أحد المستخدمين بتشغيل ClamAV لفحص أي شيء يلمسه الوكيل، مما يخلق طبقة ثانية من الحماية.

المصادقة والتحكم في الوصول

تشير مناقشات المجتمع إلى أن العديد من نسخ OpenClaw تفتقر إلى المصادقة الكافية. لا تكن واحداً منها.

مصادقة البوابة

إذا كنت تعرض OpenClaw من خلال واجهة ويب، فضع المصادقة أمامها. انتهى.

تشمل الخيارات ما يلي:

- خادم وكيل عكسي مع مصادقة HTTP الأساسية (nginx، Caddy)

- وكيل OAuth2 لتكامل تسجيل الدخول الموحد

- مصادقة Tailscale للوصول إلى شبكة VPN الشبكية

لا تعرض واجهة تحكم OpenClaw عبر بروتوكول HTTP بدون مصادقة. تحذر إرشادات الأمان صراحةً من الإعدادات غير الآمنة التي تعطل المصادقة.

عزل الجلسة

إذا تفاعل عدة مستخدمين مع نسخة OpenClaw الخاصة بك، فقم بتفعيل عزل الجلسات. فبدونه، يمكن لمطالبات أحد المستخدمين الوصول إلى سياق المستخدم الآخر وبياناته ومعلومات اعتماده.

يدعم نموذج الوصول في DM أوضاع الاقتران، وقائمة السماح، والفتح، والتعطيل. في عمليات النشر متعددة المستخدمين، استخدم وضع الاقتران أو قائمة السماح. تجنب تشغيله في وضع الفتح على مثيل متصل بالإنترنت.

مشكلة الحقن الفوري

هنا يصبح الأمر معقداً. تقوم هجمات الحقن المباشر بتضمين تعليمات خبيثة في المحتوى الذي يعالجه وكيلك - رسائل البريد الإلكتروني وصفحات الويب والملفات والرسائل.

بصراحة: لا يوجد دفاع مثالي. لكن يمكنك جعله أكثر صعوبة.

التحقق من صحة المدخلات

أظهرت اختبارات الأمان أن التحقق من صحة المدخلات قادر على كشف محاولات الحقن الأساسية. صحيح أنه ليس حلاً مثالياً، ولكنه يرفع مستوى الأمان.

قم بضبط مرشحات المحتوى التي تزيل أو تتجنب الأنماط المشبوهة قبل وصولها إلى نموذج اللغة. كما أن تحديد معدل الطلبات يقلل من محاولات حقن البيانات العشوائية.

تقليل الامتيازات

كلما قلّت صلاحيات برنامجك الخبيث، قلّ الضرر الذي يمكن أن يُسببه حقن البرامج الضارة. وهذا يعود إلى قيود الأدوات؛ فإذا لم يتمكن البرنامج الخبيث من تنفيذ أوامر النظام، فإن محاولات الحقن التي تستهدف هذه الإمكانية ستفشل.

دعا أحد أعضاء المجتمع إلى "التحكم في الوصول قبل الاستخبارات". قلل القدرات أولاً، ثم أضف الاستخبارات ضمن تلك الحدود.

| ناقل الهجوم | مستوى المخاطر | التخفيف الفعال | صعوبة التنفيذ |

|---|---|---|---|

| بوابة مكشوفة (بدون مصادقة) | شديد الأهمية | خادم وكيل عكسي + مصادقة | قليل |

| الحقن الفوري | عالي | قيود الأداة + التحقق من صحة المدخلات | واسطة |

| ثغرات أمنية تسمح بتنفيذ التعليمات البرمجية عن بعد | شديد الأهمية | قم بالتحديث إلى أحدث إصدار | قليل |

| مهارات خبيثة | عالي | مراجعة جميع المهارات، قائمة السماح فقط | واسطة |

| التعرض للمؤهلات | عالي | حسابات منفصلة، إدارة سرية | واسطة |

| تسريب البيانات | عالي | قيود الشبكة، تسجيل التدقيق | عالي |

تكوين النموذج الخاص

إليكم حقيقة مزعجة: إذا كنتم تستخدمون واجهات برمجة تطبيقات Groq أو GPT أو Claude أو Gemini مع OpenClaw، فإنكم لا تحتفظون ببياناتكم محلياً. إذ يرى هؤلاء المزودون كل طلب يرسله وكيلكم.

للحصول على خصوصية حقيقية، شغّل النماذج المحلية عبر أولاما. صحيح أنها أبطأ وأقل كفاءة، لكنها توفر الخصوصية فعلاً.

يتضمن النظام المحصن أمنياً ما يلي:

- تشغيل Ollama محليًا أو على خادمك الافتراضي الخاص

- نماذج مثل لاما 2، ميسترال، أو كود لاما

- لا توجد استدعاءات لواجهة برمجة تطبيقات خارجية

لاحظ مستخدمو المجتمع وجود مفاضلات في الأداء مع النماذج الأكبر حجماً، ولكن بالنسبة للعديد من حالات الاستخدام، فإن نموذج 7B أو 13B محلي يتعامل مع المهام بشكل جيد دون إرسال البيانات خارجياً.

تسجيل ومراقبة عمليات التدقيق

لا يمكنك تأمين ما لا تراه. فعّل خاصية التسجيل الشامل.

يخزن OpenClaw سجلات الجلسات على القرص افتراضيًا. تُحفظ الجلسات في ملفات JSON وJSONL في الدليل ~/.openclaw/agents/ /sessions/ افتراضياً.

قم بتهيئة عملية النشر الخاصة بك على النحو التالي:

- سجّل جميع عمليات استدعاء الأدوات مع الطوابع الزمنية.

- سجل محاولات تنفيذ الأوامر (الناجحة والفاشلة)

- أنماط الوصول إلى ملفات التتبع

- مراقبة اتصالات الشبكة

توفر مكونات التسجيل المنظم والقياس عن بُعد في أدلة إجراءات الأمان سجلات تدقيق شاملة. قم بتوجيه السجلات إلى نظام منفصل حتى لا يؤثر اختراق نسخة OpenClaw على سجل التدقيق الخاص بك.

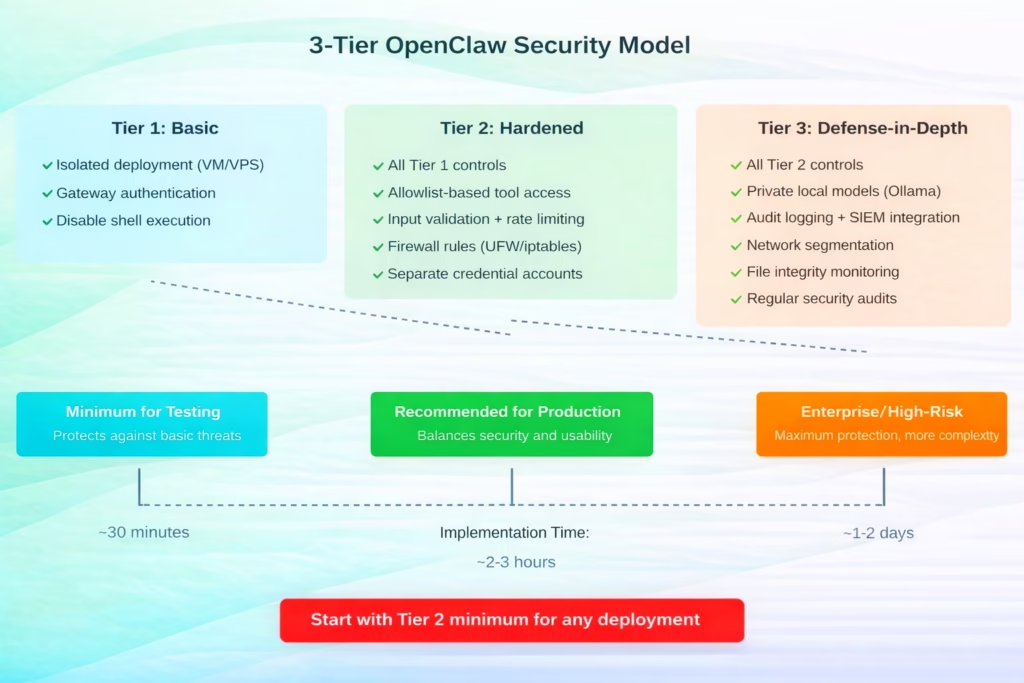

مستويات الأمان الموصى بها لنشر OpenClaw بناءً على مدى تحمل المخاطر وحالة الاستخدام

خط أساس صلب في 60 ثانية

إذا كنت تستخدم بالفعل برنامج OpenClaw وتحتاج إلى تأمينه الآن، فإليك الحد الأدنى المطلق:

- أوقف خدمة OpenClaw

- قم بتعديل ملف الإعدادات لتعطيل system.run وأدوات shell

- قم بإعداد خادم وكيل عكسي مع المصادقة (nginx + المصادقة الأساسية)

- أعد تشغيل OpenClaw المرتبط بالمضيف المحلي فقط

- الوصول عبر الوكيل المصادق عليه

هذا ليس حلاً مثالياً، ولكنه يسد الثغرات الأكثر وضوحاً. يمكنك إضافة طبقات أمان إضافية لاحقاً.

مواكبة أحدث المعلومات حول الثغرات الأمنية (CVEs)

نشرت وكالة الأمن السيبراني وأمن البنية التحتية (CISA) ملخصات عن الثغرات الأمنية للأسبوعين 26 يناير و2 فبراير 2026.

يتطلب مواكبة الثغرات الأمنية ما يلي:

- الاشتراك في التنبيهات الأمنية لـ OpenClaw على GitHub

- مراقبة قاعدة بيانات الثغرات الأمنية التابعة لوكالة الأمن السيبراني وأمن البنية التحتية (CISA).

- المشاركة في مناقشات الأمن المجتمعي

- تشغيل التحديثات الدورية (الاختبار في بيئة تجريبية أولاً)

تمثل الثغرات الأمنية الموثقة مشكلات أمنية تم اكتشافها. تعامل مع التحديثات على أنها ضرورية وليست اختيارية.

ما الذي يوقف الهجمات فعلياً

أظهرت اختبارات الأمان أن الضوابط متعددة الطبقات أكثر فعالية من الآليات الفردية. يمكن للحد من معدل المحاولات أن يقلل من محاولات الاختراق العشوائي. ويمكن للتحقق من صحة المدخلات أن يكشف عن عمليات الحقن الأساسية. ولكن لا يوجد إجراء تحكم واحد يحل جميع المشاكل.

تعتمد الطريقة الفعالة على طبقات متعددة من الضوابط. يحتاج المهاجم إلى تجاوز العزل وقيود الأدوات والمصادقة والتحقق من صحة المدخلات. كل طبقة تزيد من صعوبة الأمر.

ينص أحد مبادئ الأمن على ما يلي: "لن تتمكن أبدًا من إيقاف الهجمات في بيئة مُبرمجة عشوائيًا بالكامل". وهذا صحيح على الأرجح. ولكن يمكنك جعل الهجمات مكلفة بما يكفي لينتقل المهاجمون إلى أهداف أسهل.

تخزين بيانات الاعتماد وإدارة الأسرار

يحتاج OpenClaw إلى بيانات اعتماد للتفاعل مع الخدمات نيابةً عنك. لا تقم بتضمينها مباشرةً في ملفات التكوين.

استخدم متغيرات البيئة أو نظامًا مناسبًا لإدارة الأسرار. إذا تم اختراق نسخة OpenClaw الخاصة بك، فلا تريد أن تكون مفاتيح AWS وكلمات مرور قاعدة البيانات ورموز API الخاصة بك ضمن البيانات المخترقة.

أنشئ حسابات منفصلة بصلاحيات محدودة لاستخدامها مع OpenClaw. إذا احتاج الوكيل إلى إرسال رسائل بريد إلكتروني، فأنشئ حساب بريد إلكتروني مخصصًا لذلك. لا تُفصح عن بيانات اعتماد Gmail الشخصية الخاصة بك.

اعتبارات دوكر

تشغيل OpenClaw في Docker يضيف طبقة أمان على مستوى الحاوية. لكن لا تفترض أن Docker وحده يحميك.

قم بتهيئة نشر Docker الخاص بك باستخدام:

- مستخدم غير الجذر داخل الحاوية

- نظام ملفات للقراءة فقط حيثما أمكن

- القدرات المحذوفة (–cap-drop=ALL، أضف فقط ما هو مطلوب)

- عزل الشبكة (شبكة جسر مخصصة، وليس وضع المضيف)

تتضمن أدلة الأمان على GitHub إعدادات تقوية خاصة بـ Docker. استخدمها.

موارد الأمن المجتمعي

يضم نظام OpenClaw البيئي العديد من المشاريع التي تركز على الأمن:

- دليل أمان OpenClaw: إعدادات أمان جاهزة للإنتاج

- openclaw-detect: أدوات الكشف عن التهديدات

- درع المخلب المفتوح: التحقق من صحة المدخلات وتصفيتها

- واقي المخالب: مراقبة وحماية وقت التشغيل

تمثل هذه الجهود المجتمعية معالجة المخاوف الأمنية. قيّمها قبل استخدامها في مشروعك.

المراقبة البصرية الآلية باستخدام تقنية الذكاء الاصطناعي FlyPix

على الرغم من أن تأمين وكيل مستقل محلي مثل OpenClaw يتطلب جهدًا تقنيًا كبيرًا، إلا أن فريقنا يؤمن بأن الأتمتة عالية المخاطر يجب أن تكون قوية ومحمية بطبيعتها. عندما يتعلق الأمر بتحليل العالم المادي من خلال صور الأقمار الصناعية والطائرات بدون طيار، فقد طورنا فلاي بيكس الذكاء الاصطناعي يعمل كوكيل متخصص يُؤتمت عملية اكتشاف الأجسام ومراقبة التغييرات دون المساس بسلامة نظامك المحلي. من خلال نقل "ذكاء" التحليل الجغرافي المكاني إلى منصتنا الآمنة القائمة على الحوسبة السحابية، يمكنك اكتشاف آلاف الأجسام في ثوانٍ، مما يوفر ما يصل إلى 99.71 تيرابايت من الوقت المُستغرق عادةً في التعليق اليدوي، مع الحفاظ على عزل بنيتك التحتية الأساسية تمامًا عن عبء المعالجة.

تُشكّل منصتنا ضمانةً أساسيةً للمهنيين في قطاعات البناء والزراعة والحكومة، الذين يحتاجون إلى رؤى واقعية دون المخاطر المرتبطة ببرامج الذكاء الاصطناعي ذاتية الاستضافة. سواءً كنتَ تُتابع تغييرات البنية التحتية أو تُحدّد الشذوذات في مساحات شاسعة، فإنّ واجهتنا سهلة الاستخدام (بدون كتابة أكواد) تُمكّنك من تدريب نماذج مُخصصة وعرض النتائج من خلال لوحات تحكم بديهية. بدلاً من القلق بشأن الثغرات الأمنية الخطيرة للأنظمة المحلية، يُمكنك الاستفادة من أدواتنا الجاهزة للحصول على بيانات دقيقة وقابلة للتنفيذ من الجو ببضع نقرات فقط.

المضي قدما

يمثل OpenClaw قدرةً هائلةً - وكلاء ذكاء اصطناعي مستقلون يتمتعون بإمكانية الوصول إلى العالم الحقيقي. هذه القدرة تستحق الاحترام.

الأمن ليس مجرد قائمة مهام تُنجز مرة واحدة، بل هو ممارسة مستمرة. ستظهر ثغرات جديدة، وستتطور أساليب الهجوم، لذا يجب أن يتكيف وضعك الأمني.

ابدأ بالأساسيات: اعزل عملية النشر، وقيد استخدام الأدوات الخطيرة، وفعّل المصادقة، وقم بتمكين التسجيل. ثم ابنِ على ذلك بناءً على ملف تعريف المخاطر الخاص بك.

يعمل المجتمع بنشاط على تطوير أدوات الأمن وتوثيقها. شاركوا في هذا العمل. شاركوا ما ينجح (وما لا ينجح). فنحن جميعًا نكتشف هذا الأمر معًا.

وتذكر: إذا شعرتَ بأن شيئًا ما متساهلٌ أكثر من اللازم، فربما يكون كذلك. ثق بحدسك. إن المرونة في فعل أي شيء تشمل المرونة في إحداث الضرر. صمم وفقًا لذلك.

التعليمات

لا. يتمتع برنامج OpenClaw بإمكانية الوصول إلى مستوى النظام، لذا يُنصح بتشغيله على جهاز معزول - كجهاز افتراضي أو خادم افتراضي خاص أو جهاز مخصص. وينصح مجتمع المستخدمين بشدة بعدم تشغيله على جهازك الأساسي.

تتضمن آليات الحماية متعددة الطبقات: تقييد الوصول إلى الأدوات، وتطبيق التحقق من صحة المدخلات، وتحديد معدل الاستخدام، وتقليل صلاحيات الوكلاء. لا توجد حماية مثالية، لكن هذه الضوابط تجعل الهجمات أكثر صعوبة بشكل ملحوظ.

إذا كانت الخصوصية بالغة الأهمية، فاستخدم النماذج المحلية عبر Ollama. تستطيع واجهات برمجة التطبيقات السحابية (GPT، Claude، Gemini) الاطلاع على جميع طلباتك. النماذج المحلية أبطأ وأقل كفاءة، لكنها تحتفظ بالبيانات على بنيتك التحتية.

ابدأ بالمستوى الثاني: نشر معزول، مصادقة البوابة، تعطيل تنفيذ الأوامر، الوصول إلى الأدوات عبر قوائم السماح، قواعد جدار الحماية، وبيانات اعتماد منفصلة. هذا يوازن بين الأمان وجهد التنفيذ المعقول.

تحقق من وجود تحديثات أسبوعيًا. قم بتطبيق تصحيحات الأمان فورًا بعد الاختبار في بيئة غير إنتاجية. تظهر ثغرات أمنية جديدة باستمرار، لذا فإن مواكبة التحديثات أمر ضروري.

لا يمكن تحقيق ذلك إلا من خلال مصادقة قوية، وبروتوكول HTTPS، وتحديد معدل الطلبات، ومراقبة شاملة. تشير تقارير المستخدمين إلى أن العديد من الحالات مكشوفة مع حماية غير كافية. إذا كان لا بد من كشفها، فتعامل معها على أنها خطر أمني جسيم.

أوقف الخدمة فورًا. راجع سجلات التدقيق بحثًا عن أي نشاط مشبوه. غيّر بيانات اعتماد أي حسابات قام الوكيل بالوصول إليها. أعد بناء النظام في بيئة معزولة مع تطبيق ضوابط أمنية مناسبة قبل إعادة تشغيله.