Ejecutar OpenClaw es como darle a alguien las llaves de tu casa digital. Ese alguien resulta ser un agente de IA con acceso a nivel de sistema, y no todos los que llaman son amables.

Si alojas OpenClaw (anteriormente conocido como Moltbot y Clawdbot) en tu propio servidor, probablemente hayas notado que las conversaciones sobre seguridad están cobrando más fuerza. Y con razón. A principios de 2026 se documentaron CVE, incluyendo referencias a vulnerabilidades de ejecución remota de código que funcionan incluso en instancias vinculadas al host local. Las discusiones de la comunidad revelan preocupación por la exposición de instancias de OpenClaw, y los investigadores han documentado habilidades maliciosas circulando libremente.

Pero la cuestión es la siguiente: OpenClaw no es intrínsecamente peligroso. Es potente. Y las herramientas potentes necesitan las debidas protecciones.

El modelo de amenaza real

Hablemos de qué te proteges realmente. OpenClaw funciona como un agente autónomo con la capacidad de ejecutar comandos, leer archivos e interactuar con tu sistema. Esto es así por diseño: es lo que hace que la herramienta sea útil.

Los riesgos de seguridad se dividen en tres categorías:

- Compromiso directo: Atacantes que obtienen acceso a través de puertas de enlace expuestas, autenticación débil o vulnerabilidades conocidas

- Inyección rápida: Instrucciones maliciosas incrustadas en el contenido que procesa el agente, lo que provoca que ejecute acciones no deseadas

- Ataques a la cadena de suministro: Habilidades, complementos o extensiones comprometidos que contienen código malicioso

Según una investigación publicada en arXiv en febrero de 2026, los agentes de IA que operan en entornos sociales se enfrentan a desafíos de seguridad únicos en torno a las ilusiones de sociabilidad y las interacciones entre múltiples agentes. La naturaleza siempre activa de OpenClaw intensifica estas preocupaciones.

Los comentarios de los miembros de la comunidad confirman lo que los investigadores de seguridad han estado diciendo: "Debes usarlo en un sistema que no te interesa" o "Hazlo en una máquina aislada con acceso a cuentas que estén aisladas de tus cuentas habituales".“

Aislamiento de implementación: su primera línea de defensa

No uses OpenClaw en tu controlador diario. Simplemente no lo hagas.

Un usuario de Reddit lo expresó claramente: “Ejecutar openClaw directamente en tu ordenador principal puede ser un poco peligroso. Te recomiendo que lo evites a menos que sea tu ordenador desechable”.”

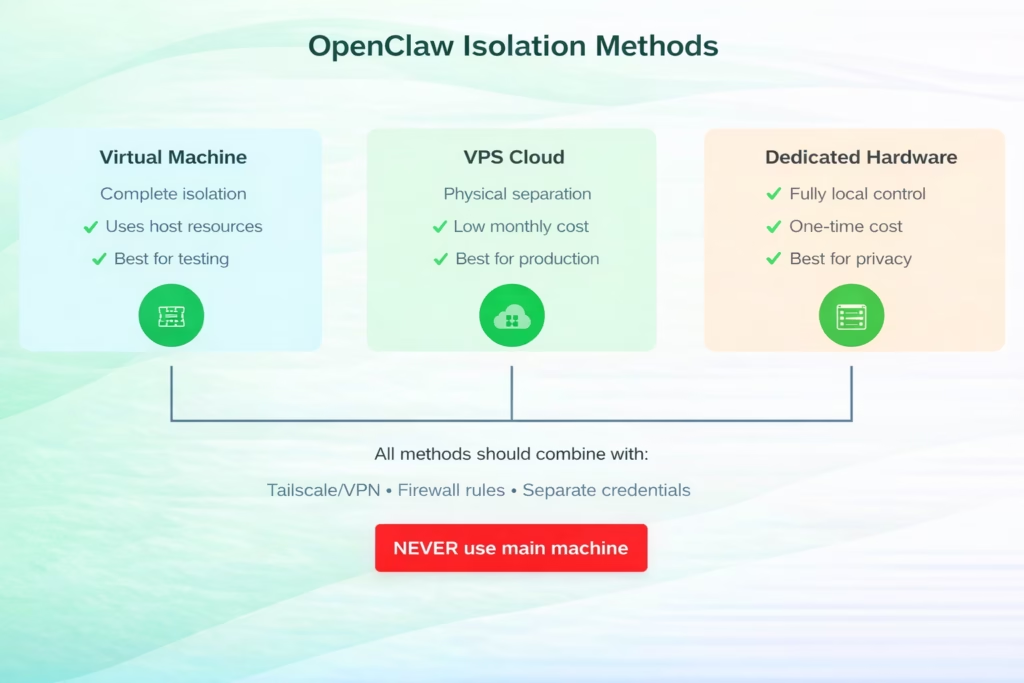

Tienes tres enfoques de aislamiento sólidos:

Ruta de máquina virtual

Una máquina virtual te ofrece aislamiento completo. Descarga QEMU o usa Windows Hyper-V (integrado en Windows 10/11 Pro). Instala una distribución mínima de Linux, configura OpenClaw y habrás creado un límite de seguridad.

Un usuario compartió su configuración de Mac: “La ejecuto desde una cuenta de usuario independiente con reglas que deniegan el acceso a ciertos hosts de la red privada”. En Ubuntu, usan el filtrado de iptables que solo permite ciertos puertos a la instancia de OpenClaw.

Implementación de VPS

Un VPS de proveedores como DigitalOcean o Hetzner instala OpenClaw en el hardware de otra persona. Se vincula al host local, se desactiva la autenticación con contraseña, se configura el firewall UFW y se accede a él mediante Tailscale o un túnel SSH.

Varios miembros de la comunidad informan que las implementaciones de proveedores de nube funcionan de forma fiable. La mínima complejidad compensa la separación de sus datos personales.

Hardware dedicado

Una laptop o Mac Mini antigua dedicada a OpenClaw proporciona aislamiento físico. Combínala con Tailscale para un acceso remoto seguro y tendrás un asistente de IA local que no puede acceder a tus sistemas principales.

Tres enfoques de aislamiento para la implementación de OpenClaw, clasificados por efectividad de seguridad y caso de uso

Restricción de herramientas y sandbox

OpenClaw se entrega con potentes "habilidades", básicamente herramientas que el agente puede invocar. Algunas son benignas. Otras son peligrosas en las manos (o indicaciones) equivocadas.

La herramienta de ejecución de nodos (system.run) permite a OpenClaw ejecutar comandos arbitrarios del sistema. Las herramientas de acceso a archivos pueden leer datos confidenciales. El control del navegador puede interactuar con sesiones autenticadas. Las herramientas de red pueden exfiltrar datos.

Esto es lo que debes configurar:

Desactivar herramientas predeterminadas peligrosas

En su configuración de OpenClaw, deshabilite o restrinja explícitamente:

- Ejecución de shell (system.run, exec, shell)

- Acceso sin restricciones a archivos (limitado a directorios específicos)

- Herramientas de red que no tienen un caso de uso específico

- Automatización del navegador en contextos autenticados

Las mejores prácticas de seguridad para la implementación de agentes de IA recomiendan implementar el acceso a herramientas basado en listas de permitidos, en lugar de listas de bloqueados. Habilite únicamente las herramientas que requiera su caso de uso específico.

Configurar permisos a nivel de herramienta

OpenClaw admite un modelo de autorización de comandos. Piénselo como un sudo para su agente de IA. Las operaciones críticas deben requerir aprobación explícita o estar completamente deshabilitadas.

Los comentarios de la comunidad sugieren que el aislamiento del espacio de trabajo funciona bien: un usuario ejecuta ClamAV para escanear todo lo que toca el agente, creando una segunda capa de protección.

Autenticación y control de acceso

Las discusiones de la comunidad indican que muchas instancias de OpenClaw carecen de la autenticación adecuada. No seas uno de ellos.

Autenticación de puerta de enlace

Si expones OpenClaw a través de una interfaz web, coloca la autenticación antes. Punto.

Las opciones incluyen:

- Proxy inverso con autenticación básica HTTP (nginx, Caddy)

- Proxy OAuth2 para integración de SSO

- Autenticación Tailscale para acceso a VPN en malla

Nunca exponga la interfaz de control de OpenClaw mediante HTTP sin autenticación. Las directrices de seguridad advierten explícitamente contra configuraciones inseguras que deshabilitan la autenticación.

Aislamiento de sesión

Si varios usuarios interactúan con su instancia de OpenClaw, habilite el aislamiento de sesión. Sin él, las indicaciones de un usuario pueden acceder al contexto, las credenciales y los datos de otro.

El modelo de acceso de DM admite los modos de emparejamiento, lista de permitidos, abierto o deshabilitado. Para implementaciones multiusuario, utilice el emparejamiento o la lista de permitidos. Nunca ejecute el modo abierto en una instancia con conexión a internet.

El problema de la inyección rápida

Aquí es donde la cosa se complica. Los ataques de inyección rápida incorporan instrucciones maliciosas en el contenido que procesa el agente: correos electrónicos, páginas web, archivos y mensajes.

Hablando en serio: no existe una defensa perfecta. Pero puedes hacerla más difícil.

Validación de entrada

Las pruebas de seguridad han demostrado que la validación de entrada puede detectar intentos básicos de inyección. No es infalible, pero eleva el estándar.

Configure filtros de contenido que eliminen o eviten patrones sospechosos antes de que lleguen al modelo de lenguaje. La limitación de velocidad también reduce los intentos de inyección por fuerza bruta.

Minimización de privilegios

Cuanto menos pueda hacer tu agente, menos daño puede causar una inyección. Esto nos lleva de nuevo a las restricciones de la herramienta: si el agente no puede ejecutar comandos de shell, los intentos de inyección dirigidos a esa capacidad fallan.

Un miembro de la comunidad abogó por el "control de acceso antes que la inteligencia". Primero, limite las capacidades y luego añada inteligencia dentro de esos límites.

| Vector de ataque | Nivel de riesgo | Mitigación eficaz | Dificultad de implementación |

|---|---|---|---|

| Puerta de enlace expuesta (sin autorización) | Crítico | Proxy inverso + autenticación | Bajo |

| Inyección rápida | Alto | Restricciones de herramientas + validación de entrada | Medio |

| Vulnerabilidades de ejecución remota de código | Crítico | Actualizar a la última versión | Bajo |

| Habilidades maliciosas | Alto | Auditar todas las habilidades, solo la lista blanca | Medio |

| Exposición de credenciales | Alto | Cuentas separadas, gestión secreta | Medio |

| Exfiltración de datos | Alto | Restricciones de red, registro de auditoría | Alto |

Configuración del modelo privado

Aquí hay una verdad incómoda: si usas las API de Groq, GPT, Claude o Gemini con OpenClaw, no mantienes tus datos locales. Esos proveedores ven cada solicitud que envía tu agente.

Para una verdadera privacidad, ejecuta los modelos locales a través de Ollama. Es más lento y menos potente, pero es realmente privado.

Una configuración de seguridad reforzada combina:

- Ollama ejecutándose localmente o en su VPS

- Modelos como Llama 2, Mistral o CodeLlama

- Sin llamadas API externas

Los usuarios de la comunidad han notado desventajas en el rendimiento con modelos más grandes, pero para muchos casos de uso, un modelo local 7B o 13B maneja bien las tareas sin enviar datos externamente.

Registro y monitoreo de auditoría

No se puede proteger lo que no se ve. Habilite el registro completo.

OpenClaw almacena los registros de sesión en el disco de forma predeterminada. Las sesiones se guardan en archivos JSON y JSONL en el directorio ~/.openclaw/agents/ /sessions/ por defecto.

Configure su implementación para:

- Registrar todas las invocaciones de herramientas con marcas de tiempo

- Registrar intentos de ejecución de comandos (exitosos y fallidos)

- Seguimiento de patrones de acceso a archivos

- Monitorear las conexiones de red

Los componentes de registro estructurado y telemetría de los manuales de seguridad proporcionan registros de auditoría completos. Dirija los registros a un sistema independiente para que la vulneración de la instancia de OpenClaw no comprometa su registro de auditoría.

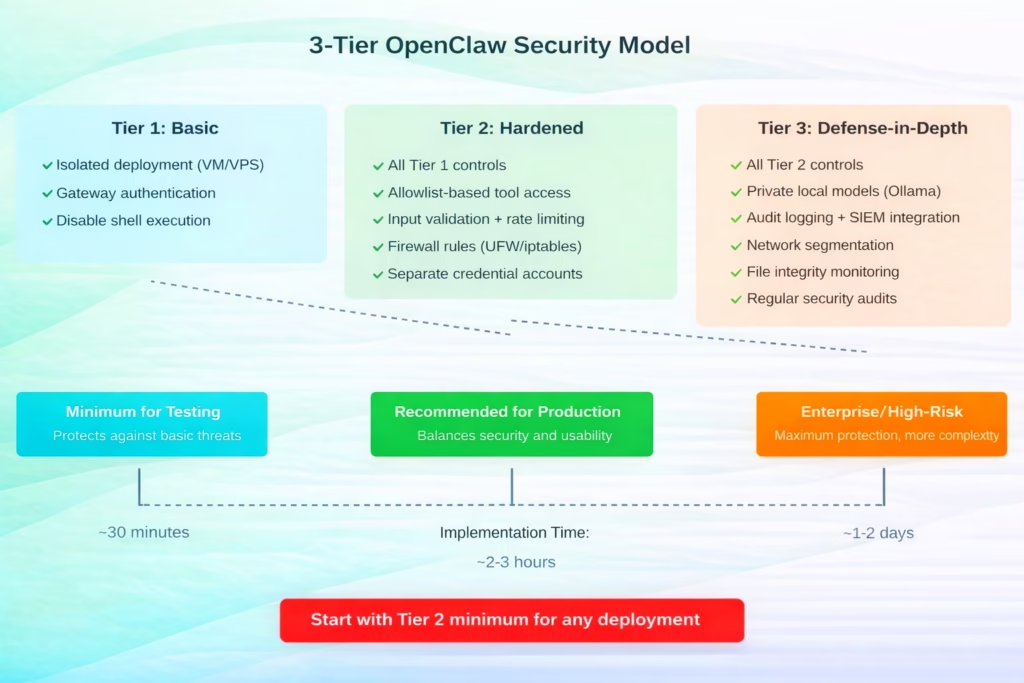

Niveles de seguridad recomendados para la implementación de OpenClaw según la tolerancia al riesgo y el caso de uso

Línea base reforzada en 60 segundos

Si ya está ejecutando OpenClaw y necesita protegerlo ahora mismo, este es el mínimo absoluto:

- Detener el servicio OpenClaw

- Edite su archivo de configuración para deshabilitar system.run y las herramientas de shell

- Configurar un proxy inverso con autenticación (nginx + autenticación básica)

- Reiniciar OpenClaw vinculado únicamente al host local

- Acceso a través del proxy autenticado

No es perfecto, pero cierra las brechas más obvias. A partir de ahí, se puede añadir seguridad adicional.

Mantenerse al día con los CVE

CISA publicó resúmenes de vulnerabilidades para las semanas del 26 de enero y el 2 de febrero de 2026.

Mantenerse actualizado con las vulnerabilidades de seguridad requiere:

- Suscribirse a los avisos de seguridad de OpenClaw en GitHub

- Monitoreo de la base de datos de vulnerabilidades de CISA

- Unirse a las discusiones sobre seguridad de la comunidad

- Ejecutar actualizaciones periódicas (primero probar en el entorno de pruebas)

Las vulnerabilidades documentadas representan problemas de seguridad detectados. Considere las actualizaciones como críticas, no opcionales.

Qué detiene realmente los ataques

Las pruebas de seguridad han demostrado que los controles por capas son más eficaces que los mecanismos individuales. La limitación de velocidad puede reducir los intentos de fuerza bruta. La validación de entrada puede detectar inyecciones básicas. Pero ningún control único lo soluciona todo.

El enfoque eficaz consiste en aplicar múltiples capas de control. Un atacante necesita eludir el aislamiento, las restricciones de las herramientas, la autenticación y la validación de entrada. Cada capa aumenta la dificultad.

Un principio de seguridad señala: “Nunca se podrán detener los ataques en un entorno programado de forma totalmente aleatoria”. Probablemente sea cierto. Pero se pueden encarecer los ataques lo suficiente como para que los atacantes se centren en objetivos más fáciles.

Almacenamiento de credenciales y gestión de secretos

OpenClaw necesita credenciales para interactuar con los servicios en tu nombre. No las incluyas en los archivos de configuración.

Utilice variables de entorno o un sistema de gestión de secretos adecuado. Si su instancia de OpenClaw se ve comprometida, no querrá que sus claves de AWS, contraseñas de bases de datos ni tokens de API se vean afectados.

Cree cuentas separadas con privilegios mínimos para usar OpenClaw. Si el agente necesita enviar correos electrónicos, cree una cuenta exclusivamente para eso. No comparta sus credenciales personales de Gmail.

Consideraciones sobre Docker

Ejecutar OpenClaw en Docker añade un límite de seguridad a nivel de contenedor. Pero no asuma que Docker por sí solo le protege.

Configure su implementación de Docker con:

- Usuario no root dentro del contenedor

- Sistema de archivos de solo lectura cuando sea posible

- Capacidades eliminadas (–cap-drop=ALL, agregar nuevamente solo lo necesario)

- Aislamiento de red (red de puente personalizada, no modo host)

Los manuales de seguridad en GitHub incluyen configuraciones de refuerzo específicas para Docker. Úsalos.

Recursos de seguridad comunitaria

El ecosistema OpenClaw incluye varios proyectos centrados en la seguridad:

- Manual de seguridad de OpenClaw: Configuraciones de seguridad listas para producción

- detección de garra abierta: Herramientas de detección de amenazas

- escudo de garra abierta: Validación y filtrado de entradas

- protector de garra: Monitoreo y protección en tiempo de ejecución

Estos representan esfuerzos de la comunidad para abordar las preocupaciones de seguridad. Evalúelos para su implementación.

Monitoreo visual automatizado con FlyPix AI

Si bien asegurar un agente autónomo local como OpenClaw requiere una importante inversión técnica, nuestro equipo cree que la automatización de alto riesgo debe ser potente y estar inherentemente protegida. Para analizar el mundo físico mediante imágenes satelitales y de drones, hemos desarrollado... FlyPix AI Actuar como un agente especializado que automatiza la detección de objetos y la monitorización de cambios sin comprometer la integridad de su sistema local. Al trasladar la inteligencia del análisis geoespacial a nuestra plataforma segura en la nube, puede detectar miles de objetos en segundos, ahorrando hasta un 99,71% del tiempo que normalmente se dedica a la anotación manual, a la vez que mantiene su infraestructura principal completamente aislada de la carga de procesamiento.

Nuestra plataforma sirve como una barrera vital para profesionales de la construcción, la agricultura y el gobierno que necesitan información real sin los riesgos asociados a los scripts de IA autoalojados. Ya sea que esté rastreando cambios en la infraestructura o identificando anomalías en vastos entornos, nuestra interfaz sin código le permite entrenar modelos personalizados y visualizar resultados mediante paneles intuitivos. En lugar de preocuparse por la triple amenaza de vulnerabilidades de agentes locales, puede aprovechar nuestras herramientas prediseñadas para obtener datos precisos y prácticos desde el cielo con solo unos clics.

Avanzando

OpenClaw representa una capacidad poderosa: agentes de IA autónomos con acceso al mundo real. Ese poder exige respeto.

La seguridad no es una lista de verificación que se completa una sola vez. Es una práctica continua. Surgirán nuevas vulnerabilidades. Las técnicas de ataque evolucionarán. Su estrategia de seguridad debe adaptarse.

Empiece por lo fundamental: aísle su implementación, restrinja las herramientas peligrosas, implemente la autenticación y habilite el registro. A partir de ahí, desarrolle su infraestructura según su perfil de riesgo específico.

La comunidad está trabajando activamente en herramientas y documentación de seguridad. Participa. Comparte qué funciona (y qué no). Estamos trabajando juntos para resolverlo.

Y recuerda: si algo te parece demasiado permisivo, probablemente lo sea. Confía en tu instinto. La flexibilidad para hacer cualquier cosa incluye la flexibilidad para causar daño. Diseña en consecuencia.

Preguntas frecuentes

No. OpenClaw tiene acceso a nivel de sistema y debería ejecutarse en hardware aislado: una máquina virtual, un VPS o un dispositivo dedicado. La comunidad recomienda encarecidamente no ejecutarlo en el equipo que usas a diario.

Defensas por capas: restringir el acceso a las herramientas, implementar la validación de entrada, usar la limitación de velocidad y minimizar los privilegios de los agentes. No existe una defensa perfecta, pero estos controles dificultan considerablemente los ataques.

Si la privacidad es crucial, use modelos locales a través de Ollama. Las API en la nube (GPT, Claude, Gemini) visualizan todas sus solicitudes. Los modelos locales son más lentos y menos eficaces, pero conservan los datos en su infraestructura.

Comience con el Nivel 2: implementación aislada, autenticación de puerta de enlace, ejecución de shell deshabilitada, acceso a herramientas basado en listas de permitidos, reglas de firewall y credenciales independientes. Esto equilibra la seguridad con un esfuerzo de implementación razonable.

Revise las actualizaciones semanalmente. Aplique los parches de seguridad inmediatamente después de realizar pruebas en un entorno no productivo. Surgen nuevas vulnerabilidades con regularidad; mantenerse al día es fundamental.

Solo con autenticación robusta, HTTPS, limitación de velocidad y monitoreo exhaustivo. Los informes de la comunidad indican que muchas instancias están expuestas sin protección adecuada. Si debe exponerlas, considérelo un riesgo crítico de seguridad.

Detenga el servicio inmediatamente. Revise los registros de auditoría para detectar actividad sospechosa. Cambie las credenciales de las cuentas a las que accedió el agente. Reconstruya el servicio en un entorno aislado con los controles de seguridad adecuados antes de reiniciar.