OpenClaw चलाना ऐसा है मानो आप किसी को अपने डिजिटल घर की चाबी सौंप रहे हों। वह व्यक्ति एक AI एजेंट है जिसके पास सिस्टम-स्तर की पहुँच है, और हर कोई जो दस्तक देता है वह मित्रवत नहीं होता।.

यदि आप OpenClaw (जिसे पहले Moltbot और उससे पहले Clawdbot के नाम से जाना जाता था) को स्वयं होस्ट कर रहे हैं, तो आपने शायद सुरक्षा संबंधी चर्चाओं में तेज़ी देखी होगी। इसका एक ठोस कारण है। 2026 की शुरुआत में कई CVE (सुरक्षा संबंधी त्रुटियाँ) सामने आईं, जिनमें रिमोट कोड निष्पादन की कमज़ोरियों का ज़िक्र भी शामिल है, जो लोकलहोस्ट इंस्टेंस पर भी काम करती हैं। समुदाय में हो रही चर्चाओं से OpenClaw इंस्टेंस के असुरक्षित होने की आशंकाएं ज़ाहिर होती हैं, और शोधकर्ताओं ने व्यापक स्तर पर फैल रही दुर्भावनापूर्ण तकनीकों का दस्तावेज़ीकरण किया है।.

लेकिन बात ये है: ओपनक्लॉ अपने आप में खतरनाक नहीं है। ये शक्तिशाली है, और शक्तिशाली उपकरणों के लिए उचित सुरक्षा उपायों की आवश्यकता होती है।.

वास्तविक खतरे का मॉडल

चलिए बात करते हैं कि आप असल में किससे सुरक्षा कर रहे हैं। OpenClaw एक स्वायत्त एजेंट के रूप में काम करता है, जिसमें कमांड चलाने, फ़ाइलें पढ़ने और आपके सिस्टम के साथ इंटरैक्ट करने की क्षमता होती है। यह इसकी डिज़ाइन ही है—यही इस टूल को उपयोगी बनाता है।.

सुरक्षा जोखिमों को तीन श्रेणियों में बांटा जा सकता है:

- सीधा समझौता: हमलावर असुरक्षित गेटवे, कमजोर प्रमाणीकरण या ज्ञात कमजोरियों के माध्यम से पहुंच प्राप्त कर रहे हैं।

- तुरंत इंजेक्शन: एजेंट द्वारा संसाधित की जाने वाली सामग्री में दुर्भावनापूर्ण निर्देश अंतर्निहित होते हैं, जिसके कारण यह अनपेक्षित कार्यों को निष्पादित करता है।

- आपूर्ति श्रृंखला पर हमले: ऐसे कौशल, प्लगइन या एक्सटेंशन जिनमें दुर्भावनापूर्ण कोड मौजूद हो, उनमें से किसी एक में समझौता किया गया हो।

फरवरी 2026 में arXiv पर प्रकाशित शोध के अनुसार, सामाजिक वातावरण में काम करने वाले AI एजेंटों को सामाजिकता के भ्रम और बहु-एजेंट अंतःक्रियाओं से संबंधित अनूठी सुरक्षा चुनौतियों का सामना करना पड़ता है। OpenClaw की निरंतर सक्रिय प्रकृति इन चिंताओं को और बढ़ा देती है।.

समुदाय के सदस्यों की प्रतिक्रिया सुरक्षा शोधकर्ताओं की बात की पुष्टि करती है: "आपको इसका उपयोग ऐसे सिस्टम पर करना चाहिए जिसकी आपको परवाह न हो," या "इसे एक पृथक मशीन पर करें जिसमें उन खातों तक पहुंच हो जो आपके नियमित खातों से अलग हों।"“

तैनाती अलगाव: आपकी रक्षा की पहली पंक्ति

अपने रोज़मर्रा के कंप्यूटर पर OpenClaw न चलाएं। बिलकुल भी नहीं।.

एक रेडिट यूजर ने साफ शब्दों में कहा: "अपने मुख्य कंप्यूटर पर सीधे ओपनक्लॉ चलाना थोड़ा खतरनाक हो सकता है। मेरा सुझाव है कि आप इससे बचें, जब तक कि वह आपका कोई ऐसा कंप्यूटर न हो जिसे आप बाद में इस्तेमाल कर लें।"“

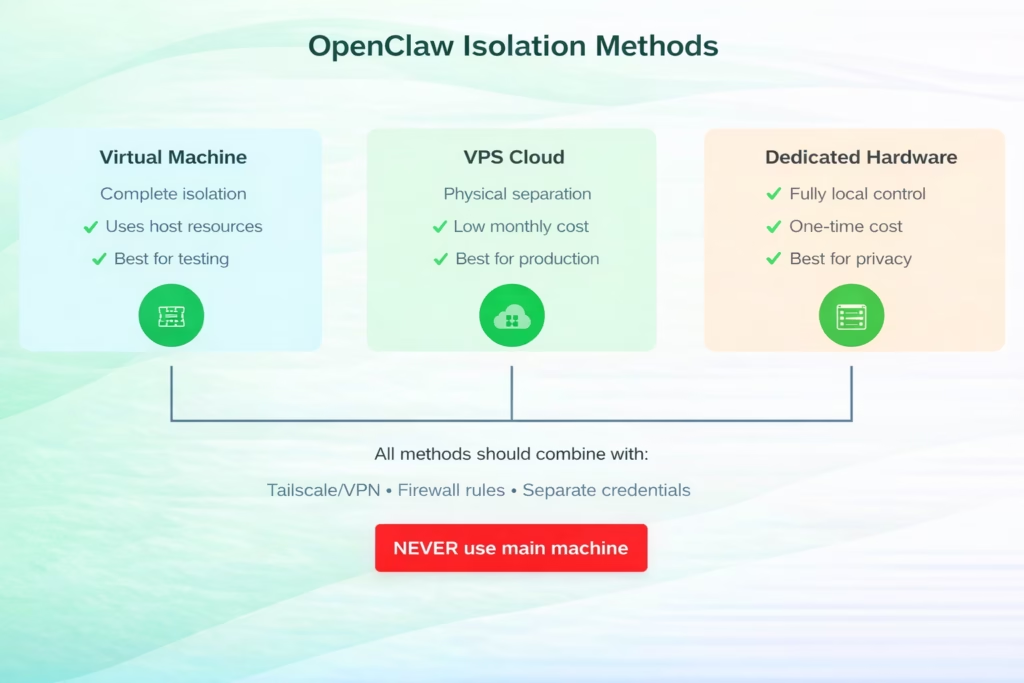

आपके पास अलगाव के तीन ठोस तरीके हैं:

वर्चुअल मशीन रूट

वर्चुअल मशीन (VM) आपको पूर्ण अलगाव प्रदान करती है। QEMU डाउनलोड करें या Windows Hyper-V (जो Windows 10/11 Pro में अंतर्निहित है) का उपयोग करें। एक न्यूनतम Linux वितरण स्थापित करें, उस पर OpenClaw सेट अप करें, और इस तरह आपने एक सुरक्षा घेरा बना लिया है।.

एक उपयोगकर्ता ने अपने मैक सेटअप के बारे में बताया: "मैं इसे एक अलग उपयोगकर्ता खाते से चलाता हूं जिसमें निजी नेटवर्क पर कुछ होस्ट तक पहुंच को प्रतिबंधित करने वाले नियम हैं।" उबंटू पर, वे आईपीटेबल्स फ़िल्टरिंग का उपयोग करते हैं जो ओपनक्लॉ इंस्टेंस को केवल कुछ निश्चित पोर्ट की अनुमति देता है।.

वीपीएस परिनियोजन

DigitalOcean या Hetzner जैसे प्रदाताओं से VPS लेने पर OpenClaw किसी और के हार्डवेयर पर इंस्टॉल हो जाता है। इसे लोकलहोस्ट से कनेक्ट करें, पासवर्ड प्रमाणीकरण को अक्षम करें, UFW फ़ायरवॉल को कॉन्फ़िगर करें और Tailscale या SSH टनल के माध्यम से इसे एक्सेस करें।.

कई समुदाय सदस्यों ने बताया है कि क्लाउड प्रदाता परिनियोजन विश्वसनीय रूप से काम कर रहे हैं। आपकी व्यक्तिगत जानकारी से अलगाव न्यूनतम जटिलता के बावजूद फायदेमंद है।.

समर्पित हार्डवेयर

ओपनक्लॉ के लिए समर्पित एक पुराना लैपटॉप या मैक मिनी भौतिक अलगाव प्रदान करता है। सुरक्षित रिमोट एक्सेस के लिए इसे टेलस्केल के साथ मिलाएं, और आपके पास एक स्थानीय एआई सहायक होगा जो आपके प्राथमिक सिस्टम को छू भी नहीं सकता।.

सुरक्षा प्रभावशीलता और उपयोग के मामलों के आधार पर ओपनक्लॉ परिनियोजन के लिए तीन अलगाव दृष्टिकोणों का क्रम निर्धारित किया गया है।

टूल प्रतिबंध और सैंडबॉक्सिंग

ओपनक्लॉ शक्तिशाली "कौशलों" के साथ आता है—वास्तव में ये ऐसे उपकरण हैं जिनका उपयोग एजेंट कर सकता है। इनमें से कुछ हानिरहित हैं, जबकि अन्य गलत हाथों (या संकेतों) में खतरनाक साबित हो सकते हैं।.

नोड एक्जीक्यूशन टूल (system.run) ओपनक्लॉ को सिस्टम के मनमाने कमांड चलाने की अनुमति देता है। फ़ाइल एक्सेस टूल संवेदनशील डेटा पढ़ सकते हैं। ब्राउज़र कंट्रोल प्रमाणित सत्रों के साथ इंटरैक्ट कर सकता है। नेटवर्क टूल डेटा लीक कर सकते हैं।.

आपको निम्नलिखित कॉन्फ़िगरेशन करने होंगे:

खतरनाक डिफ़ॉल्ट टूल को अक्षम करें

अपने OpenClaw कॉन्फ़िगरेशन में, स्पष्ट रूप से निम्न को अक्षम या प्रतिबंधित करें:

- शेल निष्पादन (system.run, exec, shell)

- फ़ाइलों तक असीमित पहुंच (विशिष्ट निर्देशिकाओं तक सीमित)

- ऐसे नेटवर्क उपकरण जिनका कोई विशिष्ट उपयोग नहीं है

- प्रमाणित संदर्भों में ब्राउज़र स्वचालन

एआई एजेंट परिनियोजन के लिए सुरक्षा संबंधी सर्वोत्तम प्रथाओं में ब्लॉकलिस्ट के बजाय अनुमति-आधारित टूल एक्सेस लागू करने की सलाह दी जाती है। केवल उन्हीं टूल को सक्षम करें जिनकी आपके विशिष्ट उपयोग के मामले में आवश्यकता हो।.

टूल-स्तरीय अनुमतियाँ कॉन्फ़िगर करें

OpenClaw कमांड ऑथराइजेशन मॉडल को सपोर्ट करता है। इसे अपने AI एजेंट के लिए sudo की तरह समझें। महत्वपूर्ण कार्यों के लिए स्पष्ट अनुमोदन आवश्यक होना चाहिए या उन्हें पूरी तरह से अक्षम कर दिया जाना चाहिए।.

समुदाय से मिली प्रतिक्रिया से पता चलता है कि वर्कस्पेस आइसोलेशन अच्छी तरह से काम करता है: एक उपयोगकर्ता ClamAV को चलाकर एजेंट द्वारा छुई जाने वाली किसी भी चीज़ को स्कैन करता है, जिससे सुरक्षा की दूसरी परत बन जाती है।.

प्रमाणीकरण और पहुंच नियंत्रण

सामुदायिक चर्चाओं से पता चलता है कि कई OpenClaw इंस्टेंस में पर्याप्त प्रमाणीकरण की कमी है। आप उनमें से एक न बनें।.

गेटवे प्रमाणीकरण

यदि आप वेब इंटरफेस के माध्यम से OpenClaw का उपयोग कर रहे हैं, तो इसके आगे प्रमाणीकरण अवश्य लगाएं। बस।.

विकल्पों में शामिल हैं:

- HTTP बेसिक ऑथेंटिकेशन (nginx, Caddy) के साथ रिवर्स प्रॉक्सी

- एसएसओ एकीकरण के लिए OAuth2 प्रॉक्सी

- मेश वीपीएन एक्सेस के लिए टेलस्केल प्रमाणीकरण

बिना प्रमाणीकरण के HTTP पर OpenClaw कंट्रोल UI को कभी भी उजागर न करें। सुरक्षा दिशानिर्देश स्पष्ट रूप से प्रमाणीकरण को अक्षम करने वाले असुरक्षित कॉन्फ़िगरेशन के खिलाफ चेतावनी देते हैं।.

सत्र अलगाव

यदि एकाधिक उपयोगकर्ता आपके OpenClaw इंस्टेंस के साथ इंटरैक्ट करते हैं, तो सेशन आइसोलेशन को सक्षम करें। इसके बिना, एक उपयोगकर्ता के प्रॉम्प्ट दूसरे उपयोगकर्ता के कॉन्टेक्स्ट, क्रेडेंशियल और डेटा तक पहुंच सकते हैं।.

डीएम एक्सेस मॉडल पेयरिंग, अलाउलिस्ट, ओपन या डिसेबल्ड मोड को सपोर्ट करता है। मल्टी-यूज़र डिप्लॉयमेंट के लिए, पेयरिंग या अलाउलिस्ट मोड का उपयोग करें। इंटरनेट से जुड़े इंस्टेंस पर कभी भी ओपन मोड में न चलाएं।.

त्वरित इंजेक्शन की समस्या

यहीं से मामला पेचीदा हो जाता है। प्रॉम्प्ट इंजेक्शन हमले आपके एजेंट द्वारा संसाधित की जाने वाली सामग्री—ईमेल, वेब पेज, फाइलें, संदेश—में दुर्भावनापूर्ण निर्देश एम्बेड कर देते हैं।.

सच बात तो ये है कि बचाव का कोई अचूक तरीका नहीं है। लेकिन आप इसे और मुश्किल बना सकते हैं।.

इनपुट सत्यापन

सुरक्षा परीक्षण से पता चला है कि इनपुट सत्यापन बुनियादी घुसपैठ के प्रयासों को पकड़ सकता है। यह पूरी तरह से अचूक नहीं है, लेकिन इससे सुरक्षा का स्तर बढ़ जाता है।.

ऐसे कंटेंट फ़िल्टर कॉन्फ़िगर करें जो संदिग्ध पैटर्न को लैंग्वेज मॉडल तक पहुंचने से पहले ही हटा दें या उनसे बच निकलें। रेट लिमिटिंग से ब्रूट-फोर्स इंजेक्शन के प्रयास भी कम होते हैं।.

विशेषाधिकार न्यूनीकरण

आपका एजेंट जितना कम काम कर सकता है, इंजेक्शन से होने वाला नुकसान उतना ही कम होगा। यह बात टूल की सीमाओं से जुड़ी है—अगर एजेंट शेल कमांड्स को निष्पादित नहीं कर सकता, तो उस क्षमता को लक्षित करने वाले इंजेक्शन के प्रयास विफल हो जाते हैं।.

एक समुदाय सदस्य ने "खुफिया जानकारी से पहले पहुंच नियंत्रण" की वकालत की। पहले क्षमताओं को सीमित करें, फिर उन सीमाओं के भीतर खुफिया जानकारी जोड़ें।.

| आक्रमण वेक्टर | जोखिम स्तर | प्रभावी शमन | कार्यान्वयन में कठिनाई |

|---|---|---|---|

| खुला गेटवे (बिना प्रमाणीकरण के) | गंभीर | रिवर्स प्रॉक्सी + प्रमाणीकरण | कम |

| तुरंत इंजेक्शन | उच्च | उपकरण प्रतिबंध + इनपुट सत्यापन | मध्यम |

| रिमोट कोड निष्पादन कमजोरियाँ | गंभीर | नवीनतम संस्करण में अपडेट करें | कम |

| दुर्भावनापूर्ण कौशल | उच्च | सभी कौशलों का ऑडिट करें, केवल अनुमत सूची देखें | मध्यम |

| प्रमाण पत्र संबंधी जानकारी | उच्च | अलग खाते, गुप्त प्रबंधन | मध्यम |

| डेटा की चोरी | उच्च | नेटवर्क प्रतिबंध, ऑडिट लॉगिंग | उच्च |

निजी मॉडल कॉन्फ़िगरेशन

एक कड़वी सच्चाई यह है: यदि आप OpenClaw के साथ Groq, GPT, Claude, या Gemini API का उपयोग कर रहे हैं, तो आप अपना डेटा स्थानीय रूप से सुरक्षित नहीं रख रहे हैं। ये प्रदाता आपके एजेंट द्वारा भेजे गए प्रत्येक प्रॉम्प्ट को देख सकते हैं।.

सही मायने में गोपनीयता के लिए, स्थानीय मॉडलों को ओलामा के माध्यम से चलाएं। यह धीमा है, इसकी क्षमताएं कम हैं, लेकिन यह वास्तव में गोपनीय है।.

सुरक्षा के लिहाज से मजबूत सेटअप में निम्नलिखित शामिल होते हैं:

- ओलामा आपके स्थानीय सिस्टम पर या आपके वीपीएस पर चल रहा है

- लामा 2, मिस्ट्रल या कोड लामा जैसे मॉडल

- कोई बाहरी एपीआई कॉल नहीं

सामुदायिक उपयोगकर्ताओं ने बड़े मॉडलों के साथ प्रदर्शन संबंधी कुछ कमियों को नोट किया है, लेकिन कई उपयोग मामलों के लिए, एक स्थानीय 7B या 13B मॉडल बाहरी रूप से डेटा भेजे बिना कार्यों को ठीक से संभालता है।.

ऑडिट लॉगिंग और निगरानी

आप उसे सुरक्षित नहीं कर सकते जिसे आप देख नहीं सकते। व्यापक लॉगिंग सक्षम करें।.

OpenClaw डिफ़ॉल्ट रूप से सेशन लॉग को डिस्क पर स्टोर करता है। सेशन को ~/.openclaw/agents/ डायरेक्टरी में JSON और JSONL फ़ाइलों में सेव किया जाता है। डिफ़ॉल्ट रूप से /sessions/।.

अपने डिप्लॉयमेंट को इस प्रकार कॉन्फ़िगर करें:

- सभी टूल के उपयोग को टाइमस्टैम्प सहित लॉग करें

- कमांड निष्पादन के प्रयासों (सफल और असफल) को रिकॉर्ड करें।

- फ़ाइल एक्सेस पैटर्न को ट्रैक करें

- नेटवर्क कनेक्शनों की निगरानी करें

सुरक्षा प्लेबुक में संरचित लॉगिंग और टेलीमेट्री घटक व्यापक ऑडिट ट्रेल प्रदान करते हैं। लॉग को एक अलग सिस्टम पर रूट करें ताकि ओपनक्लॉ इंस्टेंस के साथ छेड़छाड़ होने से आपके ऑडिट ट्रेल पर कोई असर न पड़े।.

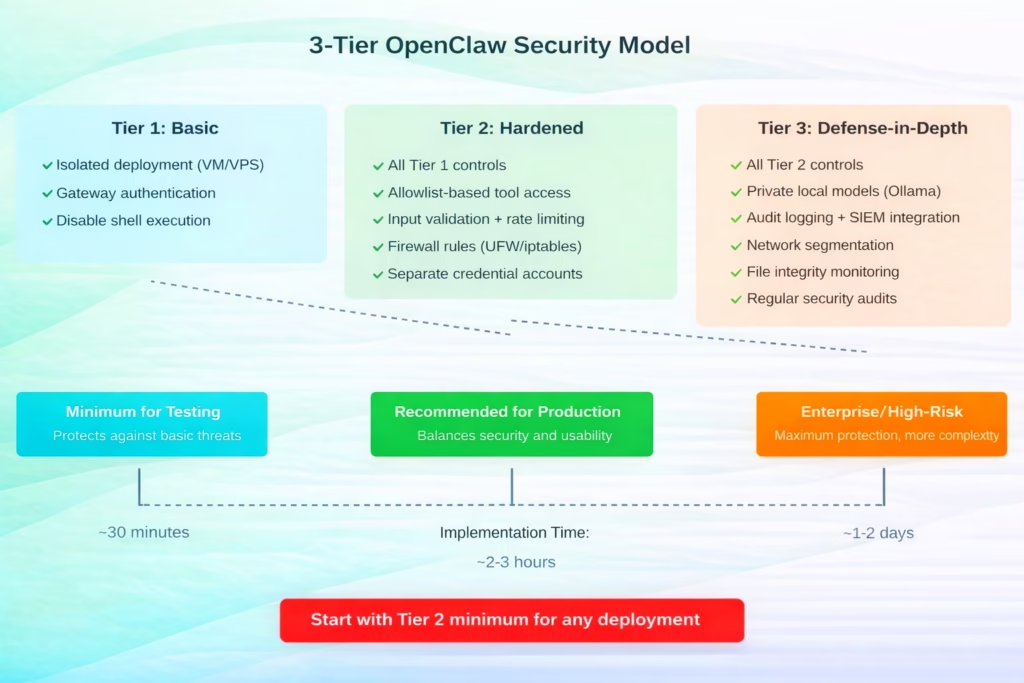

जोखिम सहनशीलता और उपयोग के आधार पर ओपनक्लॉ परिनियोजन के लिए अनुशंसित सुरक्षा स्तर

60 सेकंड में हार्डन्ड बेसलाइन

यदि आप पहले से ही OpenClaw का उपयोग कर रहे हैं और इसे अभी सुरक्षित करने की आवश्यकता है, तो यहाँ न्यूनतम आवश्यकताएँ दी गई हैं:

- ओपनक्लॉ सेवा बंद करें

- अपनी कॉन्फ़िगरेशन फ़ाइल को संपादित करके system.run और शेल टूल को अक्षम करें।

- प्रमाणीकरण (nginx + बेसिक ऑथेंटिकेशन) के साथ एक रिवर्स प्रॉक्सी सेटअप करें।

- केवल लोकलहोस्ट से जुड़े OpenClaw को पुनः आरंभ करें

- प्रमाणित प्रॉक्सी के माध्यम से पहुंचें

यह एकदम सही नहीं है, लेकिन इससे सबसे स्पष्ट कमियां दूर हो जाती हैं। इसके बाद आप अतिरिक्त सुरक्षा जोड़ सकते हैं।.

सीवीई के साथ अपडेट रहना

CISA ने 26 जनवरी और 2 फरवरी, 2026 के सप्ताहों के लिए सुरक्षा भेद्यता सारांश प्रकाशित किए।.

सुरक्षा संबंधी कमजोरियों के बारे में नवीनतम जानकारी से अवगत रहने के लिए निम्नलिखित की आवश्यकता होती है:

- GitHub पर OpenClaw सुरक्षा सलाहों की सदस्यता लें

- CISA भेद्यता डेटाबेस की निगरानी करना

- सामुदायिक सुरक्षा संबंधी चर्चाओं में शामिल होना

- नियमित अपडेट चल रहे हैं (पहले स्टेजिंग में परीक्षण करें)

दस्तावेजीकृत कमजोरियाँ खोजी गई सुरक्षा समस्याओं को दर्शाती हैं। अपडेट को अत्यावश्यक समझें, वैकल्पिक नहीं।.

हमलों को वास्तव में क्या रोकता है?

सुरक्षा परीक्षणों से पता चला है कि एकल तंत्रों की तुलना में स्तरित नियंत्रण अधिक प्रभावी होते हैं। दर सीमा निर्धारण से ब्रूट-फोर्स हमलों को कम किया जा सकता है। इनपुट सत्यापन से बुनियादी घुसपैठ को पकड़ा जा सकता है। लेकिन कोई भी एक नियंत्रण हर समस्या का समाधान नहीं कर सकता।.

प्रभावी रणनीति में कई स्तर के नियंत्रण शामिल होते हैं। हमलावर को आइसोलेशन, टूल प्रतिबंध, प्रमाणीकरण और इनपुट सत्यापन, तीनों को पार करना होता है। प्रत्येक स्तर के साथ कठिनाई बढ़ती जाती है।.

एक सुरक्षा सिद्धांत कहता है: "पूरी तरह से यादृच्छिक रूप से प्रोग्राम किए गए वातावरण में आप हमलों को कभी नहीं रोक पाएंगे।" यह शायद सच है। लेकिन आप हमलों को इतना महंगा बना सकते हैं कि हमलावर आसान लक्ष्यों की ओर रुख कर लें।.

क्रेडेंशियल संग्रहण और गोपनीय प्रबंधन

OpenClaw को आपकी ओर से सेवाओं के साथ इंटरैक्ट करने के लिए क्रेडेंशियल्स की आवश्यकता होती है। इन्हें कॉन्फ़िगरेशन फ़ाइलों में हार्डकोड न करें।.

पर्यावरण चर या उचित गोपनीय प्रबंधन प्रणाली का उपयोग करें। यदि आपका OpenClaw इंस्टेंस असुरक्षित हो जाता है, तो आप नहीं चाहेंगे कि आपकी AWS कुंजी, डेटाबेस पासवर्ड और API टोकन भी इस उल्लंघन में शामिल हों।.

ओपनक्लॉ के उपयोग के लिए न्यूनतम विशेषाधिकारों वाले अलग खाते बनाएं। यदि एजेंट को ईमेल भेजने की आवश्यकता है, तो उसके लिए एक अलग ईमेल खाता बनाएं। अपने व्यक्तिगत जीमेल क्रेडेंशियल न दें।.

डॉकर संबंधी विचार

डॉकर में ओपनक्लॉ चलाने से कंटेनर-स्तर की सुरक्षा सीमा जुड़ जाती है। लेकिन यह न मानें कि केवल डॉकर ही आपकी सुरक्षा करता है।.

अपने डॉकर डिप्लॉयमेंट को निम्न प्रकार से कॉन्फ़िगर करें:

- कंटेनर के अंदर गैर-रूट उपयोगकर्ता

- जहां संभव हो, केवल पढ़ने योग्य फ़ाइल सिस्टम

- हटाई गई क्षमताएँ (–cap-drop=ALL, केवल आवश्यक क्षमताएँ ही वापस जोड़ें)

- नेटवर्क अलगाव (कस्टम ब्रिज नेटवर्क, होस्ट मोड नहीं)

GitHub पर मौजूद सुरक्षा प्लेबुक में डॉकर-विशिष्ट सुरक्षा कॉन्फ़िगरेशन शामिल हैं। इनका उपयोग करें।.

सामुदायिक सुरक्षा संसाधन

ओपनक्लॉ इकोसिस्टम में सुरक्षा पर केंद्रित कई परियोजनाएं शामिल हैं:

- ओपनक्लॉ-सिक्योरिटी-प्लेबुक: उत्पादन के लिए तैयार सुरक्षा कॉन्फ़िगरेशन

- ओपनक्लॉ-डिटेक्ट: खतरे का पता लगाने वाले उपकरण

- ओपनक्लॉ-शील्ड: इनपुट सत्यापन और फ़िल्टरिंग

- क्लॉगार्ड: रनटाइम निगरानी और सुरक्षा

ये सुरक्षा संबंधी चिंताओं को दूर करने के लिए सामुदायिक प्रयासों का प्रतिनिधित्व करते हैं। इन्हें अपने कार्यान्वयन से पहले ध्यान में रखें।.

FlyPix AI के साथ स्वचालित दृश्य निगरानी

ओपनक्लॉ जैसे स्थानीय स्वायत्त एजेंट को सुरक्षित करने के लिए महत्वपूर्ण तकनीकी संसाधनों की आवश्यकता होती है, लेकिन हमारी टीम का मानना है कि उच्च जोखिम वाले स्वचालन को शक्तिशाली और स्वाभाविक रूप से सैंडबॉक्स होना चाहिए। उपग्रह और ड्रोन इमेजरी के माध्यम से भौतिक दुनिया का विश्लेषण करने के लिए, हमने विकसित किया है फ्लाईपिक्स एआई यह एक विशेष एजेंट के रूप में कार्य करता है जो आपके स्थानीय सिस्टम की अखंडता से समझौता किए बिना ऑब्जेक्ट डिटेक्शन और परिवर्तन निगरानी को स्वचालित करता है। भू-स्थानिक विश्लेषण की "बुद्धि" को हमारे सुरक्षित, क्लाउड-आधारित प्लेटफ़ॉर्म पर स्थानांतरित करके, आप सेकंडों में हजारों ऑब्जेक्ट का पता लगा सकते हैं - मैन्युअल एनोटेशन पर आमतौर पर खर्च होने वाले समय में 99.7% तक की बचत करते हुए - साथ ही आपके प्राथमिक बुनियादी ढांचे को प्रोसेसिंग लोड से पूरी तरह से अलग रखते हैं।.

हमारा प्लेटफ़ॉर्म निर्माण, कृषि और सरकारी क्षेत्र के उन पेशेवरों के लिए एक महत्वपूर्ण सुरक्षा कवच का काम करता है जिन्हें स्वयं द्वारा होस्ट किए गए एआई स्क्रिप्ट से जुड़े जोखिमों के बिना वास्तविक दुनिया की जानकारियों की आवश्यकता होती है। चाहे आप बुनियादी ढांचे में बदलावों पर नज़र रख रहे हों या विशाल भूभागों में विसंगतियों की पहचान कर रहे हों, हमारा नो-कोड इंटरफ़ेस आपको कस्टम मॉडल को प्रशिक्षित करने और सहज डैशबोर्ड के माध्यम से परिणामों को देखने की सुविधा देता है। स्थानीय एजेंट की कमजोरियों के "घातक त्रिक" के बारे में चिंता करने के बजाय, आप हमारे पहले से निर्मित टूल का उपयोग करके कुछ ही क्लिक में आकाश से सटीक, उपयोगी डेटा प्राप्त कर सकते हैं।.

आगे बढ़ते हुए

ओपनक्लॉ एक शक्तिशाली क्षमता का प्रतिनिधित्व करता है—वास्तविक दुनिया तक पहुंच रखने वाले स्वायत्त एआई एजेंट। यह शक्ति सम्मान की हकदार है।.

सुरक्षा कोई ऐसी सूची नहीं है जिसे एक बार पूरा कर लिया जाए। यह एक निरंतर प्रक्रिया है। नई कमजोरियां सामने आएंगी। हमले की तकनीकें विकसित होंगी। आपकी सुरक्षा व्यवस्था को इसके अनुरूप ढलना होगा।.

बुनियादी बातों से शुरुआत करें: अपने डिप्लॉयमेंट को अलग-थलग करें, खतरनाक टूल्स पर प्रतिबंध लगाएं, प्रमाणीकरण लागू करें और लॉगिंग को सक्षम करें। फिर अपनी विशिष्ट जोखिम प्रोफ़ाइल के आधार पर आगे बढ़ें।.

समुदाय सुरक्षा संबंधी उपकरणों और दस्तावेज़ीकरण पर सक्रिय रूप से काम कर रहा है। इसमें भाग लें। जो चीज़ें कारगर हैं (और जो नहीं) उन्हें साझा करें। हम सब मिलकर इस समस्या का समाधान ढूंढ रहे हैं।.

और याद रखें: अगर कोई चीज़ बहुत ज़्यादा खुली छूट जैसी लगे, तो शायद वह वैसी ही है। अपनी सहज प्रवृत्ति पर भरोसा करें। कुछ भी करने की आज़ादी में नुकसान पहुँचाने की आज़ादी भी शामिल होती है। उसी के अनुसार योजना बनाएँ।.

सामान्य प्रश्न

नहीं। OpenClaw के पास सिस्टम-स्तरीय एक्सेस है और इसे अलग हार्डवेयर—जैसे वर्चुअल मशीन, वीपीएस या समर्पित डिवाइस—पर चलना चाहिए। समुदाय की आम राय है कि इसे अपने रोज़मर्रा के इस्तेमाल वाले कंप्यूटर पर न चलाएं।.

सुरक्षा के लिए कई स्तर अपनाएं: टूल तक पहुंच को सीमित करें, इनपुट सत्यापन लागू करें, दर सीमा का उपयोग करें और एजेंट विशेषाधिकारों को कम से कम करें। कोई भी सुरक्षा पूरी तरह से कारगर नहीं होती, लेकिन इन उपायों से हमले काफी मुश्किल हो जाते हैं।.

यदि गोपनीयता अत्यंत महत्वपूर्ण है, तो ओलामा के माध्यम से स्थानीय मॉडल का उपयोग करें। क्लाउड एपीआई (जीपीटी, क्लाउड, जेमिनी) आपके सभी अनुरोधों को देख सकते हैं। स्थानीय मॉडल धीमे और कम सक्षम होते हैं, लेकिन डेटा को आपके बुनियादी ढांचे पर ही रखते हैं।.

टियर 2 से शुरुआत करें: पृथक परिनियोजन, गेटवे प्रमाणीकरण, शेल निष्पादन अक्षम, अनुमति सूची-आधारित टूल एक्सेस, फ़ायरवॉल नियम और अलग क्रेडेंशियल। यह सुरक्षा और कार्यान्वयन में लगने वाले उचित प्रयास के बीच संतुलन बनाए रखता है।.

साप्ताहिक रूप से अपडेट की जाँच करें। गैर-उत्पादन वातावरण में परीक्षण करने के तुरंत बाद सुरक्षा पैच लागू करें। नई कमजोरियाँ नियमित रूप से सामने आती रहती हैं—अपडेट रहना आवश्यक है।.

केवल मजबूत प्रमाणीकरण, HTTPS, दर सीमा और व्यापक निगरानी के साथ ही यह संभव है। सामुदायिक रिपोर्टों से पता चलता है कि अपर्याप्त सुरक्षा के कारण कई मामले असुरक्षित हैं। यदि आपको इसे उजागर करना ही पड़े, तो इसे एक गंभीर सुरक्षा जोखिम मानें।.

सेवा को तुरंत रोकें। संदिग्ध गतिविधि के लिए ऑडिट लॉग की समीक्षा करें। एजेंट द्वारा एक्सेस किए गए सभी खातों के क्रेडेंशियल बदलें। पुनः आरंभ करने से पहले उचित सुरक्षा नियंत्रणों के साथ एक पृथक वातावरण में पुनः स्थापित करें।.