Executar o OpenClaw é como dar as chaves da sua casa digital a alguém. Esse alguém é um agente de IA com acesso em nível de sistema, e nem todos que batem à porta são amigáveis.

Se você hospeda o OpenClaw por conta própria — anteriormente conhecido como Moltbot e Clawdbot antes disso — provavelmente já percebeu que as discussões sobre segurança estão se intensificando. E com razão. O início de 2026 trouxe vulnerabilidades CVE documentadas, incluindo referências a falhas de execução remota de código que funcionam até mesmo em instâncias locais. Discussões na comunidade revelam preocupações com instâncias expostas do OpenClaw, e pesquisadores documentaram a circulação de habilidades maliciosas na internet.

Mas veja bem: o OpenClaw não é inerentemente perigoso. É poderoso. E ferramentas poderosas precisam de medidas de segurança adequadas.

O Modelo de Ameaça Real

Vamos falar sobre o que você está realmente protegendo. O OpenClaw funciona como um agente autônomo com a capacidade de executar comandos, ler arquivos e interagir com o seu sistema. Isso é intencional — é o que torna a ferramenta útil.

Os riscos de segurança se dividem em três categorias:

- Compromisso direto: Os atacantes obtêm acesso por meio de gateways expostos, autenticação fraca ou vulnerabilidades conhecidas.

- Injeção imediata: Instruções maliciosas incorporadas no conteúdo processado pelo agente, fazendo com que ele execute ações não intencionais.

- Ataques à cadeia de suprimentos: Habilidades, plugins ou extensões comprometidos que contenham código malicioso.

De acordo com uma pesquisa publicada no arXiv em fevereiro de 2026, agentes de IA que operam em ambientes sociais enfrentam desafios de segurança únicos relacionados a ilusões de sociabilidade e interações multiagentes. A natureza sempre ativa do OpenClaw amplifica essas preocupações.

O feedback dos membros da comunidade confirma o que os pesquisadores de segurança vêm dizendo: "Você precisa usá-lo em um sistema que não seja importante para você" ou "Faça isso em uma máquina isolada com acesso a contas que sejam diferentes das suas contas principais".“

Isolamento de Implantação: Sua Primeira Linha de Defesa

Não use o OpenClaw no seu sistema operacional principal. Simplesmente não faça isso.

Um usuário do Reddit resumiu bem a situação: "Executar o openClaw diretamente na sua máquina principal pode ser um pouco perigoso. Eu sugiro que você evite, a menos que seja um computador descartável."“

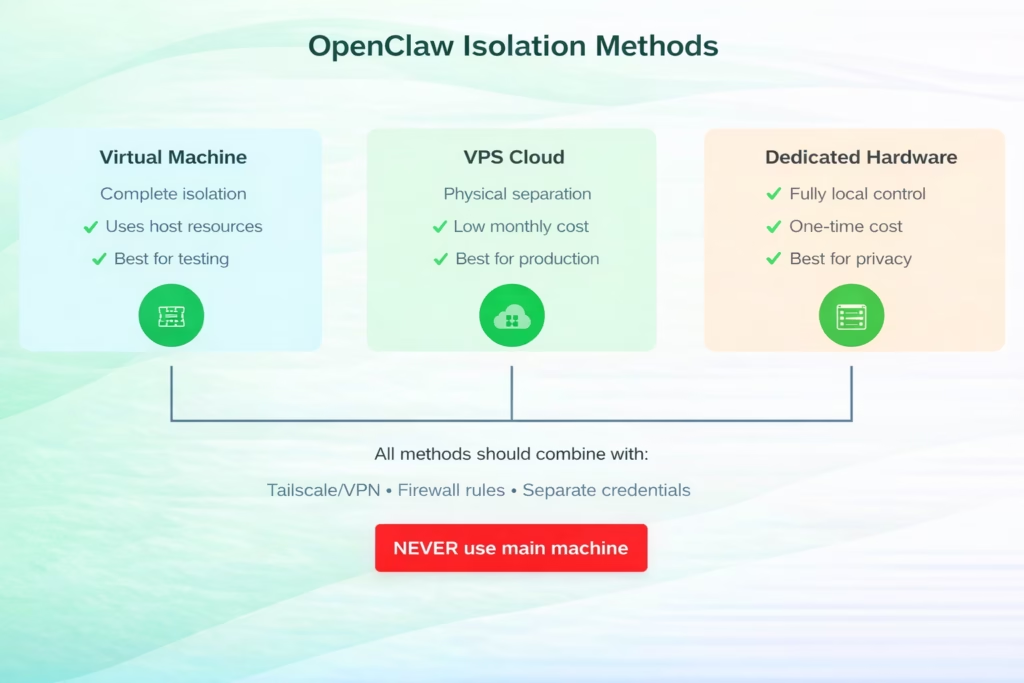

Você tem três abordagens sólidas para isolamento:

Rota da Máquina Virtual

Uma máquina virtual (VM) oferece isolamento completo. Baixe o QEMU ou use o Windows Hyper-V (integrado ao Windows 10/11 Pro). Instale uma distribuição Linux minimalista, configure o OpenClaw nela e pronto, você criou um perímetro de segurança.

Um usuário compartilhou sua configuração no Mac: "Eu executo a partir de uma conta de usuário separada com regras que negam o acesso a determinados hosts na rede privada." No Ubuntu, eles usam filtragem iptables que permite apenas determinadas portas para a instância do OpenClaw.

Implantação de VPS

Um VPS de provedores como DigitalOcean ou Hetzner coloca o OpenClaw em um servidor de terceiros. Vincule-o ao localhost, desative a autenticação por senha, configure o firewall UFW e acesse-o através do Tailscale ou de um túnel SSH.

Vários membros da comunidade relatam que as implementações de provedores de nuvem funcionam de forma confiável. A separação dos seus dados pessoais compensa a complexidade mínima.

Hardware dedicado

Um laptop antigo ou um Mac Mini dedicado ao OpenClaw proporciona isolamento físico. Combine-o com o Tailscale para acesso remoto seguro e você terá um assistente de IA local que não poderá acessar seus sistemas principais.

Três abordagens de isolamento para implantação do OpenClaw, classificadas por eficácia de segurança e caso de uso.

Restrição de ferramentas e sandboxing

O OpenClaw vem com "skills" poderosas — essencialmente ferramentas que o agente pode invocar. Algumas são inofensivas. Outras são perigosas nas mãos erradas (ou nos comandos errados).

A ferramenta de execução de nós (system.run) permite que o OpenClaw execute comandos arbitrários do sistema. As ferramentas de acesso a arquivos podem ler dados confidenciais. O controle do navegador pode interagir com sessões autenticadas. As ferramentas de rede podem exfiltrar dados.

Eis o que você precisa configurar:

Desative as ferramentas padrão perigosas

Na sua configuração do OpenClaw, desative ou restrinja explicitamente:

- Execução do shell (system.run, exec, shell)

- Acesso irrestrito a arquivos (limitado a diretórios específicos)

- Ferramentas de rede que não possuem um caso de uso específico.

- Automação do navegador em contextos autenticados

As melhores práticas de segurança para implantações de agentes de IA recomendam a implementação de acesso a ferramentas baseado em listas de permissão, em vez de listas de bloqueio. Habilite apenas as ferramentas que seu caso de uso específico exige.

Configurar permissões de nível de ferramenta

O OpenClaw suporta um modelo de autorização de comandos. Pense nisso como um "sudo" para seu agente de IA. Operações críticas devem exigir aprovação explícita ou serem totalmente desativadas.

O feedback da comunidade sugere que o isolamento do espaço de trabalho funciona bem: um usuário executa o ClamAV para verificar tudo o que o agente acessa, criando uma segunda camada de proteção.

Autenticação e Controle de Acesso

Discussões na comunidade indicam que muitas instâncias do OpenClaw carecem de autenticação adequada. Não seja uma delas.

Autenticação de Gateway

Se você estiver expondo o OpenClaw por meio de uma interface web, coloque autenticação antes disso. Ponto final.

As opções incluem:

- Proxy reverso com autenticação básica HTTP (nginx, Caddy)

- Proxy OAuth2 para integração de SSO

- Autenticação Tailscale para acesso VPN em malha

Nunca exponha a interface de controle do OpenClaw via HTTP sem autenticação. As diretrizes de segurança alertam explicitamente contra configurações inseguras que desabilitam a autenticação.

Isolamento de sessão

Se vários usuários interagirem com sua instância do OpenClaw, habilite o isolamento de sessão. Sem ele, os prompts de um usuário podem acessar o contexto, as credenciais e os dados de outro usuário.

O modelo de acesso DM suporta os modos emparelhamento, lista de permissões, aberto ou desativado. Para implantações com vários usuários, use o modo emparelhamento ou a lista de permissões. Nunca execute no modo aberto em uma instância voltada para a internet.

O Problema da Injeção Imediata

É aqui que as coisas se complicam. Os ataques de injeção de instruções incorporam instruções maliciosas no conteúdo que seu agente processa — e-mails, páginas da web, arquivos, mensagens.

Sinceramente: não existe defesa perfeita. Mas você pode dificultá-la.

Validação de entrada

Testes de segurança demonstraram que a validação de entrada pode detectar tentativas básicas de injeção. Não é infalível, mas eleva o nível de segurança.

Configure filtros de conteúdo que removam ou ignorem padrões suspeitos antes que eles cheguem ao modelo de linguagem. A limitação de taxa também reduz as tentativas de injeção por força bruta.

Minimização de privilégios

Quanto menos o seu agente puder fazer, menor será o dano que uma injeção poderá causar. Isso nos leva de volta às restrições da ferramenta: se o agente não puder executar comandos do shell, as tentativas de injeção que visam essa capacidade falharão.

Um membro da comunidade defendeu o "controle de acesso antes da inteligência". Limitar as capacidades primeiro e, em seguida, adicionar inteligência dentro desses limites.

| Vetor de ataque | Nível de risco | Mitigação eficaz | Dificuldade de implementação |

|---|---|---|---|

| Gateway exposto (sem autenticação) | Crítico | Proxy reverso + autenticação | Baixo |

| injeção imediata | Alto | Restrições da ferramenta + validação de entrada | Médio |

| Vulnerabilidades de execução remota de código | Crítico | Atualize para a versão mais recente. | Baixo |

| Habilidades maliciosas | Alto | Auditar todas as habilidades, somente a lista de permissões. | Médio |

| Exposição de credenciais | Alto | Contas separadas, gestão secreta. | Médio |

| Exfiltração de dados | Alto | Restrições de rede, registro de auditoria | Alto |

Configuração de modelo privado

Eis uma verdade incômoda: se você estiver usando as APIs Groq, GPT, Claude ou Gemini com o OpenClaw, seus dados não estarão armazenados localmente. Esses provedores têm acesso a todas as solicitações enviadas pelo seu agente.

Para verdadeira privacidade, execute modelos locais através do Ollama. É mais lento. É menos capaz. Mas é realmente privado.

Uma configuração com segurança reforçada combina:

- Ollama rodando localmente ou em seu VPS.

- Modelos como Llama 2, Mistral ou CodeLlama

- Sem chamadas de API externas

Usuários da comunidade observaram compensações de desempenho com modelos maiores, mas para muitos casos de uso, um modelo local de 7 ou 13 bits lida bem com as tarefas sem enviar dados externamente.

Registro e monitoramento de auditoria

Você não pode proteger o que não pode ver. Habilite o registro completo de logs.

Por padrão, o OpenClaw armazena os registros de sessão em disco. As sessões são salvas em arquivos JSON e JSONL no diretório ~/.openclaw/agents/. /sessions/ por padrão.

Configure sua implantação para:

- Registre todas as invocações da ferramenta com carimbos de data/hora.

- Registre as tentativas de execução de comandos (bem-sucedidas e malsucedidas).

- Rastrear padrões de acesso a arquivos

- Monitorar conexões de rede

Os componentes de registro estruturado e telemetria nos playbooks de segurança fornecem trilhas de auditoria abrangentes. Direcione os registros para um sistema separado para que a violação da instância do OpenClaw não comprometa sua trilha de auditoria.

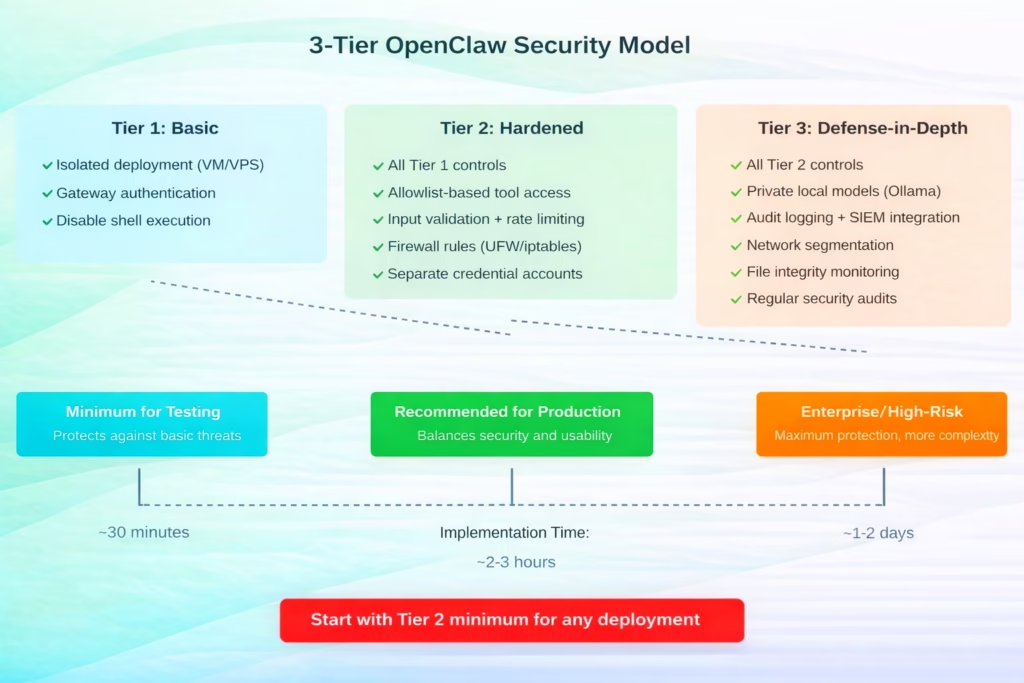

Níveis de segurança recomendados para a implementação do OpenClaw com base na tolerância ao risco e no caso de uso.

Linha de base reforçada em 60 segundos

Se você já utiliza o OpenClaw e precisa protegê-lo agora mesmo, aqui está o mínimo necessário:

- Interrompa o serviço OpenClaw

- Edite seu arquivo de configuração para desativar o system.run e as ferramentas de shell.

- Configure um proxy reverso com autenticação (nginx + autenticação básica)

- Reinicie o OpenClaw vinculado apenas ao localhost.

- Acesso através do proxy autenticado

Não é perfeito, mas resolve as falhas mais óbvias. A partir daí, você pode adicionar camadas de segurança adicionais.

Mantendo-se atualizado sobre as CVEs

A CISA publicou resumos de vulnerabilidades para as semanas de 26 de janeiro e 2 de fevereiro de 2026.

Manter-se atualizado sobre vulnerabilidades de segurança exige:

- Assinar os avisos de segurança do OpenClaw no GitHub

- Monitoramento do banco de dados de vulnerabilidades da CISA

- Participar de discussões sobre segurança na comunidade

- Executando atualizações regulares (teste primeiro em ambiente de homologação)

As vulnerabilidades documentadas representam problemas de segurança descobertos. Trate as atualizações como críticas, não opcionais.

O que realmente impede os ataques?

Testes de segurança demonstraram que controles em camadas são mais eficazes do que mecanismos isolados. A limitação de taxa pode reduzir tentativas de força bruta. A validação de entrada pode detectar injeções básicas. Mas nenhum controle isolado resolve todos os problemas.

A abordagem eficaz utiliza múltiplas camadas de controle. Um atacante precisa contornar o isolamento, as restrições de ferramentas, a autenticação e a validação de entrada. Cada camada aumenta a dificuldade.

Um princípio de segurança observa: "Você nunca conseguirá impedir ataques em um ambiente totalmente programado estocasticamente". Isso provavelmente é verdade. Mas você pode tornar os ataques suficientemente dispendiosos para que os atacantes migrem para alvos mais fáceis.

Armazenamento de credenciais e gerenciamento de segredos

O OpenClaw precisa de credenciais para interagir com os serviços em seu nome. Não as insira diretamente nos arquivos de configuração.

Utilize variáveis de ambiente ou um sistema de gerenciamento de segredos adequado. Se sua instância do OpenClaw for comprometida, você não vai querer que suas chaves da AWS, senhas de banco de dados e tokens de API sejam incluídos na violação.

Crie contas separadas com privilégios mínimos para uso do OpenClaw. Se o agente precisar enviar e-mails, crie uma conta de e-mail apenas para isso. Não compartilhe suas credenciais pessoais do Gmail.

Considerações sobre o Docker

Executar o OpenClaw no Docker adiciona uma camada de segurança ao nível do contêiner. Mas não assuma que o Docker sozinho o protege.

Configure sua implantação do Docker com:

- Usuário não root dentro do contêiner

- Sistema de arquivos somente leitura, quando possível.

- Recursos removidos (–cap-drop=ALL, adicione de volta apenas o que for necessário)

- Isolamento de rede (rede bridge personalizada, não modo host)

Os manuais de segurança no GitHub incluem configurações de reforço de segurança específicas para o Docker. Use-os.

Recursos de segurança comunitária

O ecossistema OpenClaw inclui diversos projetos focados em segurança:

- playbook de segurança openclaw: Configurações de segurança prontas para produção

- openclaw-detect: Ferramentas de detecção de ameaças

- escudo-garra-aberta: Validação e filtragem de entrada

- protetor de garras: Monitoramento e proteção em tempo de execução

Essas iniciativas representam esforços da comunidade para abordar preocupações de segurança. Avalie-as para sua implementação.

Monitoramento visual automatizado com FlyPix AI

Embora a segurança de um agente autônomo local como o OpenClaw exija um esforço técnico significativo, nossa equipe acredita que a automação de alto risco deve ser poderosa e inerentemente isolada. Quando se trata de analisar o mundo físico por meio de imagens de satélite e drones, desenvolvemos FlyPix IA Atuamos como um agente especializado que automatiza a detecção de objetos e o monitoramento de mudanças sem comprometer a integridade do seu sistema local. Ao transferir a "inteligência" da análise geoespacial para nossa plataforma segura baseada em nuvem, você pode detectar milhares de objetos em segundos — economizando até 99,71% do tempo normalmente gasto em anotações manuais — mantendo sua infraestrutura principal completamente isolada da carga de processamento.

Nossa plataforma serve como uma proteção essencial para profissionais da construção civil, agricultura e governo que precisam de insights do mundo real sem os riscos associados a scripts de IA hospedados localmente. Seja para monitorar mudanças na infraestrutura ou identificar anomalias em vastas áreas, nossa interface sem código permite treinar modelos personalizados e visualizar os resultados por meio de painéis intuitivos. Em vez de se preocupar com a combinação fatal de vulnerabilidades de agentes locais, você pode aproveitar nossas ferramentas pré-construídas para obter dados precisos e acionáveis diretamente do céu com apenas alguns cliques.

Seguindo em frente

O OpenClaw representa uma capacidade poderosa: agentes de IA autônomos com acesso ao mundo real. Esse poder exige respeito.

Segurança não é uma lista de verificação que você completa uma vez. É uma prática contínua. Novas vulnerabilidades surgirão. As técnicas de ataque evoluirão. Sua postura de segurança precisa se adaptar.

Comece pelo básico: isole sua implantação, restrinja ferramentas perigosas, implemente autenticação e habilite o registro de logs. A partir daí, construa de acordo com seu perfil de risco específico.

A comunidade está trabalhando ativamente em ferramentas e documentação de segurança. Participe. Compartilhe o que funciona (e o que não funciona). Estamos todos descobrindo isso juntos.

E lembre-se: se algo parece permissivo demais, provavelmente é. Confie nesse instinto. A flexibilidade para fazer qualquer coisa inclui a flexibilidade para causar danos. Projete levando isso em consideração.

Perguntas frequentes

Não. O OpenClaw tem acesso em nível de sistema e deve ser executado em hardware isolado — uma máquina virtual, um VPS ou um dispositivo dedicado. O consenso da comunidade é fortemente desaconselhado executá-lo em sua máquina principal.

Defesas em camadas: restrinja o acesso às ferramentas, implemente a validação de entrada, utilize limitação de taxa e minimize os privilégios dos agentes. Não existe defesa perfeita, mas esses controles dificultam significativamente os ataques.

Se a privacidade for fundamental, use modelos locais por meio do Ollama. APIs na nuvem (GPT, Claude, Gemini) veem todas as suas solicitações. Os modelos locais são mais lentos e menos capazes, mas mantêm os dados em sua infraestrutura.

Comece com o Nível 2: implantação isolada, autenticação de gateway, execução de shell desativada, acesso a ferramentas baseado em listas de permissão, regras de firewall e credenciais separadas. Isso equilibra a segurança com um esforço de implementação razoável.

Verifique se há atualizações semanalmente. Aplique os patches de segurança imediatamente após os testes em um ambiente que não seja de produção. Novas vulnerabilidades surgem regularmente — manter-se atualizado é essencial.

Somente com autenticação robusta, HTTPS, limitação de taxa e monitoramento abrangente. Relatos da comunidade indicam que muitas instâncias estão expostas com proteção inadequada. Se você precisar expô-la, trate-a como um risco crítico de segurança.

Interrompa o serviço imediatamente. Analise os registros de auditoria em busca de atividades suspeitas. Altere as credenciais de todas as contas acessadas pelo agente. Recrie o sistema em um ambiente isolado com controles de segurança adequados antes de reiniciar.