OpenClawを運営するということは、まるでデジタルハウスの鍵を誰かに渡すようなものです。その鍵はシステムレベルのアクセス権を持つAIエージェントであり、ノックしてくる人が必ずしも友好的とは限りません。.

OpenClaw(以前はMoltbot、Clawdbotとして知られていました)をセルフホスティングしている方は、セキュリティに関する議論が活発化していることに気付いているかもしれません。それには十分な理由があります。2026年初頭には、ローカルホストにバインドされたインスタンスでも機能するリモートコード実行の脆弱性を含む、CVEが文書化されました。コミュニティの議論では、無防備なOpenClawインスタンスに関する懸念が明らかになり、研究者は悪意のあるスキルが実際に出回っていることを文書化しています。.

しかし、OpenClaw は本質的に危険なものではありません。強力なツールであり、強力なツールには適切なガードレールが必要です。.

真の脅威モデル

実際に何から保護しているのかについてお話ししましょう。OpenClawは、コマンドの実行、ファイルの読み取り、システムとのやり取りを行う自律エージェントとして動作します。これは設計上の仕様であり、このツールの有用性を高めています。.

セキュリティ リスクは次の 3 つのカテゴリに分類されます。

- 直接的な妥協: 攻撃者は、公開されたゲートウェイ、弱い認証、または既知の脆弱性を通じてアクセスを取得します。

- 迅速な注射: エージェントが処理するコンテンツに悪意のある命令が埋め込まれ、意図しないアクションが実行される

- サプライチェーン攻撃: 悪意のあるコードを含む侵害されたスキル、プラグイン、または拡張機能

2026年2月にarXivに掲載された研究によると、社会環境で動作するAIエージェントは、社会性の錯覚やマルチエージェントインタラクションに関わる特有のセキュリティ課題に直面しています。OpenClawの常時接続性は、これらの懸念をさらに増幅させます。.

コミュニティ メンバーからのフィードバックは、セキュリティ研究者の発言を裏付けています。「気にしないシステムで使用する必要があります」または「通常のアカウントから分離されたアカウントにアクセスできる分離されたマシンで実行してください」。“

デプロイメント分離: 第一の防御線

普段使っているアプリでは OpenClaw を実行しないでください。絶対に実行しないでください。.

あるRedditユーザーは率直にこう述べています。「メインマシンでopenClawを直接実行するのは少し危険です。使い捨てのコンピューターでない限り、避けた方が良いでしょう。」“

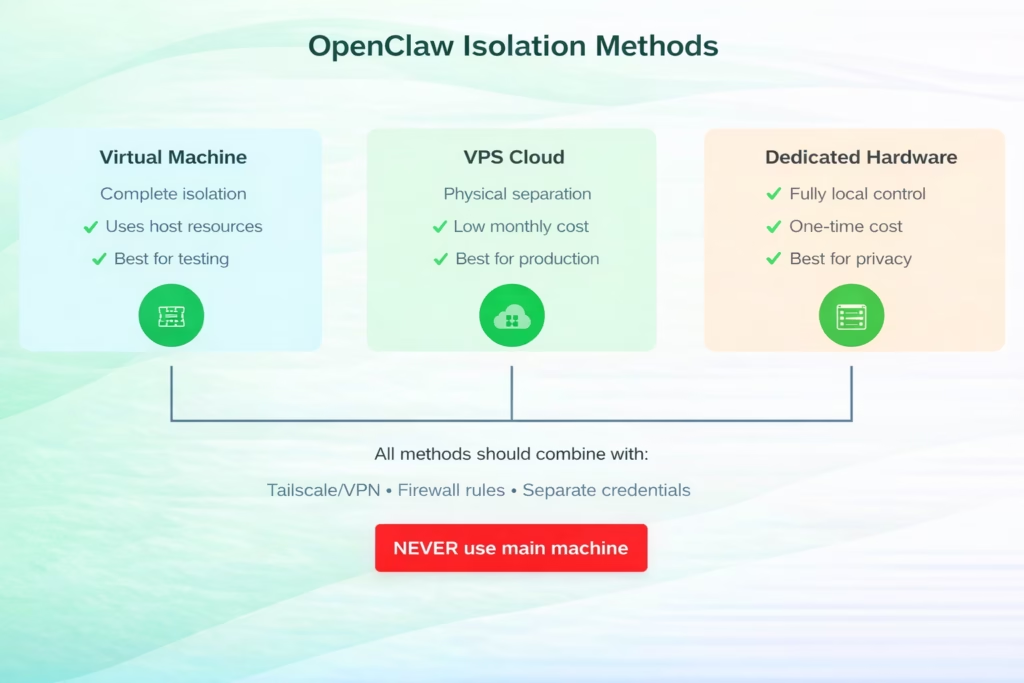

確実な分離アプローチは 3 つあります。

仮想マシンルート

VMを使えば完全な分離が可能です。QEMUをダウンロードするか、Windows Hyper-V(Windows 10/11 Proに搭載)を使用してください。最小限のLinuxディストリビューションをインストールし、そこにOpenClawをセットアップすれば、セキュリティ境界を作成できます。.

あるユーザーは、Macの設定について次のように話してくれました。「プライベートネットワーク上の特定のホストへのアクセスを拒否するルールを適用した別のユーザーアカウントから実行しています。」Ubuntuでは、OpenClawインスタンスへの特定のポートのみを許可するiptablesフィルタリングを使用しています。.

VPS デプロイメント

DigitalOceanやHetznerなどのプロバイダーが提供するVPSは、OpenClawを他者のハードウェアにインストールします。ローカルホストにバインドし、パスワード認証を無効にし、UFWファイアウォールを設定し、TailscaleまたはSSHトンネル経由でアクセスします。.

複数のコミュニティメンバーから、クラウドプロバイダーのデプロイメントが確実に機能しているとの報告があります。個人データとの分離は、最小限の複雑さで実現できます。.

専用ハードウェア

OpenClaw専用の古いノートパソコンまたはMac miniは、物理的な隔離を実現します。Tailscaleと組み合わせることで安全なリモートアクセスが可能になり、主要システムにアクセスできないローカルAIアシスタントが実現します。.

OpenClaw 導入における 3 つの分離アプローチ (セキュリティの有効性とユースケース別にランク付け)

ツールの制限とサンドボックス

OpenClawには強力な「スキル」、つまりエージェントが使用できるツールが付属しています。中には無害なものもあれば、誤った使い方(またはプロンプト)をすると危険なものもあります。.

ノード実行ツール(system.run)は、OpenClaw が任意のシステムコマンドを実行できるようにします。ファイルアクセスツールは機密データを読み取ることができます。ブラウザコントロールは認証されたセッションとやり取りできます。ネットワークツールはデータを抜き出すことができます。.

設定する必要があるのは以下のとおりです。

危険なデフォルトツールを無効にする

OpenClaw の設定で、以下を明示的に無効化または制限します。

- シェル実行 (system.run、exec、shell)

- 無制限のファイルアクセス(特定のディレクトリに制限)

- 特定のユースケースを持たないネットワークツール

- 認証されたコンテキストでのブラウザ自動化

AIエージェントの導入におけるセキュリティのベストプラクティスでは、ブロックリストではなく許可リストベースのツールアクセスを実装することが推奨されています。特定のユースケースに必要なツールのみを有効にしてください。.

ツールレベルの権限を構成する

OpenClawはコマンド認証モデルをサポートしています。これはAIエージェントのsudoのようなものと考えてください。重要な操作は明示的な承認を必要とするか、完全に無効化する必要があります。.

コミュニティからのフィードバックによると、ワークスペースの分離はうまく機能しています。1 人のユーザーが ClamAV を実行してエージェントが触れるものすべてをスキャンし、2 番目の保護層を作成します。.

認証とアクセス制御

コミュニティの議論によると、多くのOpenClawインスタンスでは適切な認証が行われていないようです。あなたもそうならないようにしてください。.

ゲートウェイ認証

OpenClaw を Web インターフェース経由で公開する場合は、その前に認証を配置してください。以上です。.

オプションは次のとおりです:

- HTTP 基本認証を使用したリバース プロキシ (nginx、Caddy)

- SSO統合のためのOAuth2プロキシ

- メッシュ VPN アクセスのための Tailscale 認証

OpenClaw コントロール UI を認証なしで HTTP 経由で公開しないでください。セキュリティガイダンスでは、認証を無効にする安全でない構成について明示的に警告しています。.

セッション分離

複数のユーザーがOpenClawインスタンスを操作する場合は、セッション分離を有効にしてください。セッション分離を有効にしないと、あるユーザーのプロンプトが別のユーザーのコンテキスト、資格情報、データにアクセスできてしまいます。.

DM アクセスモデルは、ペアリング、許可リスト、オープン、または無効モードをサポートしています。マルチユーザー環境では、ペアリングまたは許可リストを使用してください。インターネットに接続されたインスタンスでは、オープンモードで実行しないでください。.

迅速な注射の問題

ここが厄介なところです。プロンプト・インジェクション攻撃は、エージェントが処理するコンテンツ(メール、Webページ、ファイル、メッセージなど)に悪意のある命令を埋め込みます。.

正直に言うと、完璧な防御なんて存在しません。でも、より困難にすることはできます。.

入力検証

セキュリティテストの結果、入力検証によって基本的なインジェクション攻撃を検出できることが分かりました。完全ではありませんが、セキュリティレベルは向上します。.

コンテンツフィルターを設定して、疑わしいパターンが言語モデルに到達する前に除去またはエスケープします。レート制限により、ブルートフォースインジェクションの試みも軽減されます。.

権限の最小化

エージェントの能力が低ければ低いほど、インジェクションによる被害は少なくなります。これはツールの制限に関係します。エージェントがシェルコマンドを実行できない場合、その機能を狙ったインジェクションは失敗します。.

あるコミュニティメンバーは、「インテリジェンスよりもアクセス制御を重視する」ことを提唱しました。まず機能を制限し、その範囲内でインテリジェンスを追加するのです。.

| 攻撃ベクトル | リスクレベル | 効果的な緩和策 | 実装の難しさ |

|---|---|---|---|

| 公開ゲートウェイ(認証なし) | 致命的 | リバースプロキシ + 認証 | 低い |

| 迅速な注射 | 高い | ツールの制限 + 入力検証 | 中くらい |

| リモートコード実行の脆弱性 | 致命的 | 最新バージョンにアップデート | 低い |

| 悪意のあるスキル | 高い | すべてのスキルを監査し、許可リストのみ | 中くらい |

| 資格情報の露出 | 高い | 別口座、秘密管理 | 中くらい |

| データの流出 | 高い | ネットワーク制限、監査ログ | 高い |

プライベートモデル構成

残念な真実があります。OpenClawでGroq、GPT、Claude、またはGemini APIを使用している場合、データはローカルに保存されません。これらのプロバイダーは、エージェントが送信するすべてのプロンプトを閲覧します。.

真のプライバシーを確保するには、ローカルモデルをOllamaで実行してください。速度は遅く、機能も劣りますが、実際にはプライバシーは確保されます。.

セキュリティ強化されたセットアップでは、次の要素が組み合わされています。

- OllamaはローカルまたはVPS上で実行できます

- Llama 2、Mistral、CodeLlamaなどのモデル

- 外部API呼び出しなし

コミュニティ ユーザーは、大規模なモデルではパフォーマンスのトレードオフがあることを指摘していますが、多くのユース ケースでは、ローカルの 7B または 13B モデルでデータを外部に送信せずにタスクを問題なく処理できます。.

監査ログと監視

見えないものを保護することはできません。包括的なログ記録を有効にしてください。.

OpenClawはデフォルトでセッションログをディスクに保存します。セッションは、ディレクトリ ~/.openclaw/agents/ 内のJSONファイルまたはJSONLファイルに保存されます。デフォルトでは /sessions/ です。.

展開を次のように構成します。

- すべてのツール呼び出しをタイムスタンプ付きでログに記録する

- コマンド実行の試行(成功と失敗)を記録する

- ファイルアクセスパターンを追跡する

- ネットワーク接続を監視する

セキュリティプレイブックの構造化されたログ記録とテレメトリコンポーネントは、包括的な監査証跡を提供します。ログを別のシステムにルーティングすることで、OpenClawインスタンスの侵害によって監査証跡が損なわれることはありません。.

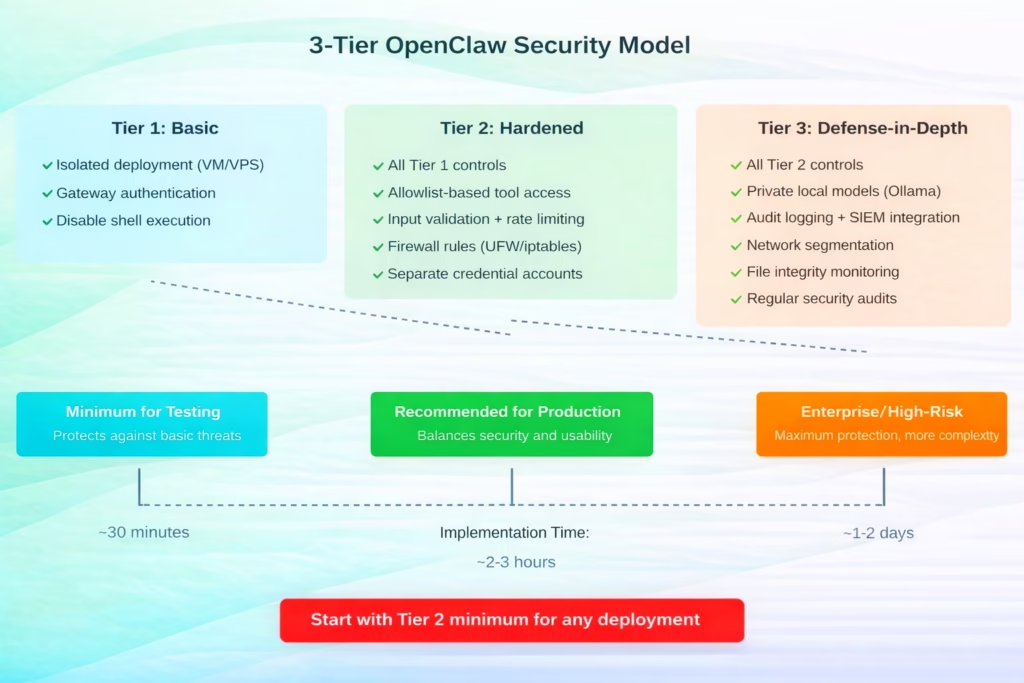

リスク許容度とユースケースに基づいた OpenClaw 導入の推奨セキュリティ層

60秒でベースラインを強化

すでに OpenClaw を実行していて、今すぐにセキュリティを確保する必要がある場合は、次の手順に従ってください。

- OpenClawサービスを停止する

- 設定ファイルを編集して、system.runとシェルツールを無効にします。

- 認証付きのリバースプロキシを設定する(nginx + 基本認証)

- ローカルホストのみにバインドされたOpenClawを再起動します

- 認証されたプロキシ経由のアクセス

完璧ではありませんが、最も目立つ穴は塞げます。そこからさらにセキュリティを強化することができます。.

CVE の最新情報の維持

CISA は、2026 年 1 月 26 日と 2 月 2 日の週の脆弱性の概要を公開しました。.

セキュリティの脆弱性を常に把握するには、次のことが必要です。

- GitHubでOpenClawセキュリティアドバイザリを購読する

- CISA脆弱性データベースの監視

- コミュニティのセキュリティに関する議論に参加する

- 定期的なアップデートの実行(まずステージングでテスト)

文書化された脆弱性は、発見されたセキュリティ問題を表します。アップデートは必須であり、必須ではありません。.

実際に攻撃を阻止するもの

セキュリティテストでは、階層化された制御が単一のメカニズムよりも効果的であることが示されています。レート制限はブルートフォース攻撃の試行を減らすことができます。入力検証は基本的なインジェクションを検出できます。しかし、単一の制御ですべてを解決できるわけではありません。.

効果的なアプローチは複数の制御を階層化します。攻撃者は、分離、ツールの制限、認証、入力検証をすべて回避する必要があります。階層が進むにつれて、難易度は上がります。.

あるセキュリティ原則は、「完全に確率的にプログラムされた環境では、攻撃を阻止することは決してできない」と述べています。これはおそらく真実でしょう。しかし、攻撃コストを高く設定することで、攻撃者がより容易な標的へと移動させることは可能です。.

資格情報の保存と秘密管理

OpenClaw は、ユーザーに代わってサービスとやり取りするために認証情報を必要とします。設定ファイルに認証情報をハードコードしないでください。.

環境変数または適切な秘密管理システムを使用してください。OpenClawインスタンスが侵害された場合、AWSキー、データベースパスワード、APIトークンが侵害の対象に含まれないようにする必要があります。.

OpenClawの使用には、最小限の権限を持つ別のアカウントを作成してください。エージェントがメールを送信する必要がある場合は、専用のメールアカウントを作成してください。個人のGmailの認証情報は渡さないでください。.

Dockerに関する考慮事項

OpenClawをDockerで実行すると、コンテナレベルのセキュリティ境界が追加されます。ただし、Dockerだけで保護されるとは限らないので注意してください。.

Docker デプロイメントを次のように構成します。

- コンテナ内の非ルートユーザー

- 可能な場合は読み取り専用ファイルシステム

- 削除された機能(–cap-drop=ALL、必要なものだけを追加し直す)

- ネットワーク分離(ホストモードではなくカスタムブリッジネットワーク)

GitHub のセキュリティプレイブックには、Docker 固有の強化構成が含まれています。ぜひ活用してください。.

コミュニティセキュリティリソース

OpenClaw エコシステムには、セキュリティに重点を置いたプロジェクトがいくつか含まれています。

- openclaw セキュリティ プレイブック: 本番環境対応のセキュリティ構成

- オープンクロー検出: 脅威検出ツール

- オープンクローシールド: 入力検証とフィルタリング

- クローガード: ランタイム監視と保護

これらは、セキュリティ上の懸念に対処するためのコミュニティの取り組みを表しています。ご自身の導入に合わせて評価してください。.

FlyPix AIによる自動視覚監視

OpenClawのようなローカル自律エージェントのセキュリティを確保するには、かなりの技術的オーバーヘッドが必要ですが、私たちのチームは、ハイリスクな自動化は強力であると同時に、本質的にサンドボックス化されているべきだと考えています。衛星画像やドローン画像を通じて物理世界を分析することに関しては、私たちは フライピックスAI ローカルシステムの整合性を損なうことなく、オブジェクト検出と変更監視を自動化する専用エージェントとして機能します。地理空間分析の「インテリジェンス」を当社の安全なクラウドベースプラットフォームに移行することで、数千ものオブジェクトを数秒で検出できます。これにより、通常、手作業によるアノテーションに費やされる時間を最大99.7%節約できます。同時に、プライマリインフラストラクチャを処理負荷から完全に分離したままにできます。.

当社のプラットフォームは、建設、農業、そして政府機関の専門家にとって、セルフホスト型AIスクリプトに伴うリスクなしに、現実世界の知見を必要とする重要なガードレールとして機能します。インフラの変化を追跡する場合でも、広大な地形における異常を特定する場合でも、当社のノーコードインターフェースにより、カスタムモデルをトレーニングし、直感的なダッシュボードで結果を視覚化できます。局所的なエージェントの脆弱性という「致命的な三重苦」を心配する代わりに、当社の構築済みツールを活用することで、わずか数クリックで空から正確で実用的なデータを取得できます。.

前進する

OpenClawは、現実世界にアクセスできる自律型AIエージェントという強力な機能を備えています。その力は敬意を払うべきものです。.

セキュリティは一度完了すれば済むチェックリストではありません。継続的な実践です。新たな脆弱性は出現し、攻撃手法は進化します。セキュリティ体制もそれに合わせて変化していく必要があります。.

まずは基本から始めましょう。展開を分離し、危険なツールを制限し、認証を実装し、ログを有効にします。そこから、具体的なリスクプロファイルに基づいて構築を進めてください。.

コミュニティはセキュリティツールとドキュメントの作成に積極的に取り組んでいます。ぜひご参加ください。何が効果的か(そして何が効果的でないか)を共有してください。私たちは皆、共にこの課題に取り組んでいます。.

そして覚えておいてください。もし何かが許容度が高すぎると感じたら、それはおそらくそうでしょう。その直感を信じてください。何でもできる柔軟性には、ダメージを与える柔軟性も含まれています。それに応じて設計しましょう。.

よくある質問

いいえ。OpenClaw はシステムレベルのアクセス権限を持ち、VM、VPS、専用デバイスなどの分離されたハードウェア上で実行する必要があります。コミュニティの合意では、日常的に使用するマシンでは実行しないことを強く推奨しています。.

多層防御:ツールへのアクセスを制限し、入力検証を実装し、レート制限を使用し、エージェントの権限を最小限に抑えます。完璧な防御策はありませんが、これらの制御により攻撃は大幅に困難になります。.

プライバシーが重要な場合は、Ollama 経由のローカルモデルをご利用ください。クラウド API(GPT、Claude、Gemini)はすべてのプロンプトを認識します。ローカルモデルは速度が遅く、機能も劣りますが、データはインフラストラクチャ上に保持されます。.

Tier 2から始めましょう。分離したデプロイメント、ゲートウェイ認証、シェル実行の無効化、ホワイトリストベースのツールアクセス、ファイアウォールルール、そして個別の認証情報です。これにより、セキュリティと実装にかかる労力のバランスが取れます。.

毎週アップデートを確認してください。非本番環境でテストした後、セキュリティパッチを直ちに適用してください。新たな脆弱性は定期的に発生するため、常に最新の状態を維持することが重要です。.

堅牢な認証、HTTPS、レート制限、そして包括的な監視機能を備えた環境のみで利用可能です。コミュニティからの報告によると、多くのインスタンスが不適切な保護下で公開されているとのことです。公開する必要がある場合は、重大なセキュリティリスクとして扱ってください。.

サービスを直ちに停止してください。監査ログで不審なアクティビティがないか確認してください。エージェントがアクセスしたアカウントの資格情報を変更してください。再起動する前に、適切なセキュリティ管理を備えた隔離された環境で再構築してください。.