OpenClaw gebruiken is alsof je iemand de sleutels van je digitale huis geeft. Die iemand blijkt een AI-agent te zijn met toegang tot het hele systeem, en niet iedereen die aanklopt is even vriendelijk.

Als je OpenClaw zelf host – voorheen bekend als Moltbot en daarvoor Clawdbot – heb je waarschijnlijk gemerkt dat de discussies over beveiliging steeds luider worden. En daar is een goede reden voor. Begin 2026 werden er CVE's gedocumenteerd, waaronder verwijzingen naar kwetsbaarheden voor het uitvoeren van code op afstand die zelfs werken op lokaal gehoste instanties. Discussies binnen de community onthullen zorgen over blootgestelde OpenClaw-instanties, en onderzoekers hebben kwaadaardige skills gedocumenteerd die in omloop zijn.

Maar er is iets belangrijks om te weten: OpenClaw is niet inherent gevaarlijk. Het is krachtig. En krachtige tools hebben de juiste bescherming nodig.

Het reële dreigingsmodel

Laten we het hebben over waar je je eigenlijk tegen beschermt. OpenClaw werkt als een autonome agent die commando's kan uitvoeren, bestanden kan lezen en met je systeem kan communiceren. Dat is de bedoeling – dat maakt de tool juist zo nuttig.

De veiligheidsrisico's kunnen worden onderverdeeld in drie categorieën:

- Direct compromis: Aanvallers verkrijgen toegang via kwetsbare gateways, zwakke authenticatie of bekende beveiligingslekken.

- Directe injectie: Kwaadwillige instructies ingebed in de inhoud die de agent verwerkt, waardoor deze onbedoelde acties uitvoert.

- Aanvallen op de toeleveringsketen: Gecompromitteerde vaardigheden, plug-ins of extensies die kwaadaardige code bevatten.

Volgens onderzoek dat in februari 2026 op arXiv werd gepubliceerd, worden AI-agenten die in sociale omgevingen opereren geconfronteerd met unieke beveiligingsuitdagingen met betrekking tot sociale illusies en interacties tussen meerdere agenten. Het feit dat OpenClaw altijd actief is, versterkt deze problemen.

Feedback van communityleden bevestigt wat beveiligingsonderzoekers al zeiden: "Je moet het gebruiken op een systeem waar je geen omkijken naar hebt" of "Doe het op een geïsoleerde machine met toegang tot accounts die gescheiden zijn van je reguliere accounts."“

Isolatie tijdens de inzet: uw eerste verdedigingslinie

Gebruik OpenClaw niet op je dagelijkse computer. Echt niet.

Een Reddit-gebruiker verwoordde het treffend: "OpenClaw rechtstreeks op je hoofdcomputer draaien kan gevaarlijk zijn. Ik raad je aan dit te vermijden, tenzij het je reservecomputer is."“

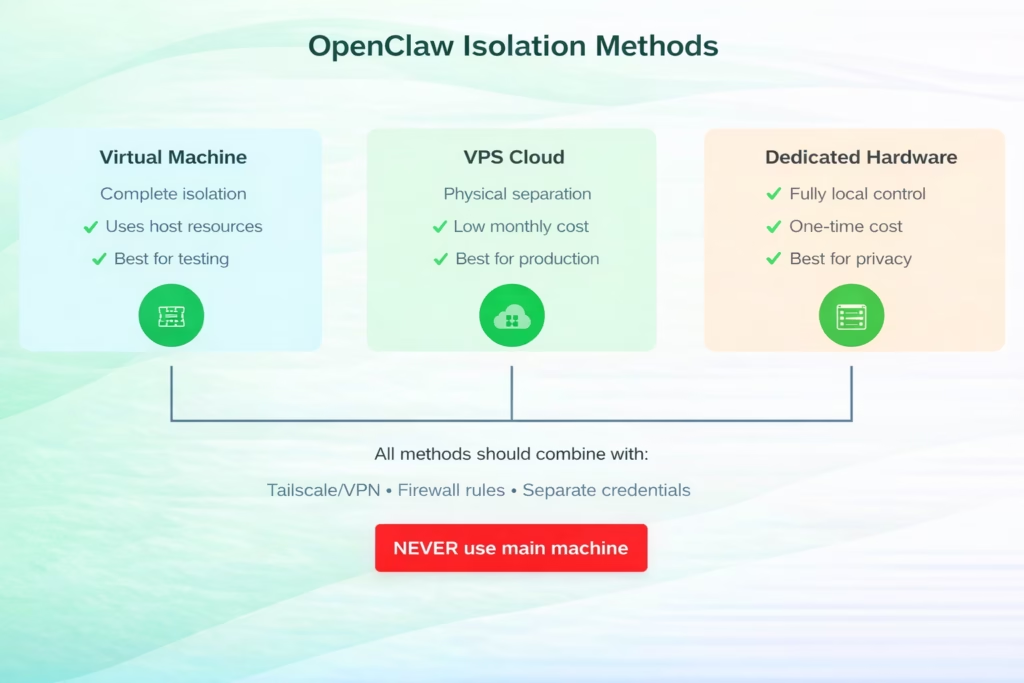

Je hebt drie degelijke isolatiemethoden:

Virtuele machineroute

Een virtuele machine biedt volledige isolatie. Download QEMU of gebruik Windows Hyper-V (ingebouwd in Windows 10/11 Pro). Installeer een minimale Linux-distributie, configureer OpenClaw daarin en je hebt een beveiligde omgeving gecreëerd.

Een gebruiker deelde zijn Mac-configuratie: "Ik draai het vanuit een apart gebruikersaccount met regels die de toegang tot bepaalde hosts op het privénetwerk blokkeren." Op Ubuntu gebruiken ze iptables-filtering die alleen bepaalde poorten toelaat voor de OpenClaw-instantie.

VPS-implementatie

Een VPS van providers zoals DigitalOcean of Hetzner plaatst OpenClaw op de hardware van iemand anders. Koppel deze aan localhost, schakel wachtwoordverificatie uit, configureer de UFW-firewall en krijg er toegang toe via Tailscale of een SSH-tunnel.

Meerdere leden van de community melden dat de implementaties bij cloudproviders betrouwbaar werken. De scheiding van uw persoonlijke gegevens is de minimale complexiteit zeker waard.

Speciaal daarvoor bestemde hardware

Een oude laptop of Mac Mini die speciaal voor OpenClaw is bedoeld, zorgt voor fysieke isolatie. Combineer dit met Tailscale voor veilige toegang op afstand, en je hebt een lokale AI-assistent die geen toegang heeft tot je primaire systemen.

Drie isolatiebenaderingen voor OpenClaw-implementatie, gerangschikt op basis van beveiligingseffectiviteit en gebruiksscenario.

Toolbeperking en sandboxing

OpenClaw wordt geleverd met krachtige 'vaardigheden' – in feite hulpmiddelen die de agent kan oproepen. Sommige zijn onschadelijk. Andere zijn gevaarlijk in de verkeerde handen (of bij verkeerde aanwijzingen).

Met de node-uitvoeringstool (system.run) kan OpenClaw willekeurige systeemopdrachten uitvoeren. Hulpmiddelen voor bestandstoegang kunnen gevoelige gegevens lezen. Browserbesturing kan communiceren met geauthenticeerde sessies. Netwerkhulpmiddelen kunnen gegevens exfiltreren.

Dit is wat u moet configureren:

Schakel gevaarlijke standaardtools uit

Schakel in uw OpenClaw-configuratie het volgende expliciet uit of beperk het:

- Shell-uitvoering (system.run, exec, shell)

- Onbeperkte toegang tot bestanden (beperkt tot specifieke mappen)

- Netwerktools die geen specifiek gebruiksdoel hebben.

- Browserautomatisering in geauthenticeerde contexten

Beveiligingsrichtlijnen voor de implementatie van AI-agents bevelen aan om toegang tot tools te regelen via een welkomstlijst in plaats van een blokkeerlijst. Schakel alleen tools in die nodig zijn voor uw specifieke gebruikssituatie.

Machtigingen op toolniveau configureren

OpenClaw ondersteunt een autorisatiemodel voor commando's. Zie het als sudo voor je AI-agent. Kritieke bewerkingen moeten expliciete goedkeuring vereisen of volledig worden uitgeschakeld.

Uit feedback vanuit de community blijkt dat werkplekisolatie goed werkt: één gebruiker voert ClamAV uit om alles te scannen wat de agent aanraakt, waardoor een tweede beveiligingslaag ontstaat.

Authenticatie en toegangscontrole

Uit discussies binnen de community blijkt dat veel OpenClaw-instanties geen adequate authenticatie hebben. Zorg dat u daar niet bij hoort.

Gateway-authenticatie

Als je OpenClaw via een webinterface beschikbaar stelt, zorg dan dat er authenticatie voor staat. Punt uit.

Mogelijke opties zijn:

- Reverse proxy met HTTP basic auth (nginx, Caddy)

- OAuth2-proxy voor SSO-integratie

- Tailscale-authenticatie voor mesh VPN-toegang

Stel de gebruikersinterface van OpenClaw nooit beschikbaar via HTTP zonder authenticatie. Beveiligingsrichtlijnen waarschuwen expliciet voor onveilige configuraties die authenticatie uitschakelen.

Sessie-isolatie

Als meerdere gebruikers met uw OpenClaw-instantie communiceren, schakel dan sessie-isolatie in. Zonder sessie-isolatie kunnen de prompts van de ene gebruiker toegang krijgen tot de context, inloggegevens en data van een andere gebruiker.

Het DM-toegangsmodel ondersteunt de modi koppelen, whitelist, open en uitgeschakeld. Gebruik voor implementaties met meerdere gebruikers de modus koppelen of whitelist. Gebruik nooit de open modus op een instantie die met internet verbonden is.

Het probleem van de snelle injectie

Hier wordt het lastig. Bij prompt-injectieaanvallen worden kwaadaardige instructies ingebed in de inhoud die uw agent verwerkt, zoals e-mails, webpagina's, bestanden en berichten.

Eerlijk gezegd: er bestaat geen perfecte verdediging. Maar je kunt het jezelf wel moeilijker maken.

Invoervalidatie

Uit beveiligingstests is gebleken dat inputvalidatie eenvoudige injectiepogingen kan detecteren. Het is niet waterdicht, maar het verhoogt wel de lat.

Configureer inhoudsfilters die verdachte patronen verwijderen of ontsnappen voordat ze het taalmodel bereiken. Het beperken van het aantal aanvallen per tijdseenheid vermindert ook pogingen tot brute-force-injectie.

Privilegeminimalisatie

Hoe minder uw agent kan doen, hoe minder schade een injectie kan aanrichten. Dit brengt ons terug bij de beperkingen van de tool: als de agent geen shell-opdrachten kan uitvoeren, mislukken injectiepogingen die zich op die mogelijkheid richten.

Een lid van de gemeenschap pleitte voor "toegangscontrole vóór inlichtingen". Beperk eerst de mogelijkheden, en voeg vervolgens inlichtingen toe binnen die grenzen.

| Aanvalsvector | Risiconiveau | Effectieve risicobeperking | Implementatiemoeilijkheid |

|---|---|---|---|

| Open gateway (geen authenticatie) | Kritisch | Reverse proxy + authenticatie | Laag |

| Snelle injectie | Hoog | Toolbeperkingen + invoervalidatie | Medium |

| kwetsbaarheden voor het uitvoeren van code op afstand | Kritisch | Update naar de nieuwste versie | Laag |

| Kwaadaardige vaardigheden | Hoog | Controleer alle vaardigheden, alleen de whitelist. | Medium |

| Blootstelling aan referenties | Hoog | Gescheiden rekeningen, geheim beheer. | Medium |

| Gegevensexfiltratie | Hoog | Netwerkbeperkingen, auditregistratie | Hoog |

Privé modelconfiguratie

Hier is een onaangename waarheid: als je Groq, GPT, Claude of Gemini API's gebruikt met OpenClaw, worden je gegevens niet lokaal opgeslagen. Deze providers zien elke prompt die je agent verstuurt.

Voor echte privacy kunt u lokale modellen via Ollama laten draaien. Het is trager. Het is minder geavanceerd. Maar het biedt wél echte privacy.

Een beveiligde configuratie combineert:

- Ollama draait lokaal of op uw VPS.

- Modellen zoals Llama 2, Mistral of CodeLlama

- Geen externe API-aanroepen

Gebruikers uit de community hebben opgemerkt dat grotere modellen prestatieverlies opleveren, maar voor veel toepassingen volstaat een lokaal 7B- of 13B-model om taken prima uit te voeren zonder gegevens extern te hoeven verzenden.

Auditregistratie en -monitoring

Je kunt niet beveiligen wat je niet kunt zien. Schakel uitgebreide logboekregistratie in.

OpenClaw slaat sessielogboeken standaard op schijf op. Sessies worden opgeslagen in JSON- en JSONL-bestanden in de map ~/.openclaw/agents/. /sessions/ standaard.

Configureer uw implementatie als volgt:

- Registreer alle toolaanroepen met tijdstempels.

- Registreer pogingen tot het uitvoeren van opdrachten (geslaagd en mislukt).

- Volg de toegangspatronen tot bestanden

- Netwerkverbindingen bewaken

Gestructureerde logboekregistratie en telemetriecomponenten in beveiligingsplaybooks bieden uitgebreide audit trails. Leid logboeken door naar een apart systeem, zodat een inbreuk op de OpenClaw-instantie uw audit trail niet in gevaar brengt.

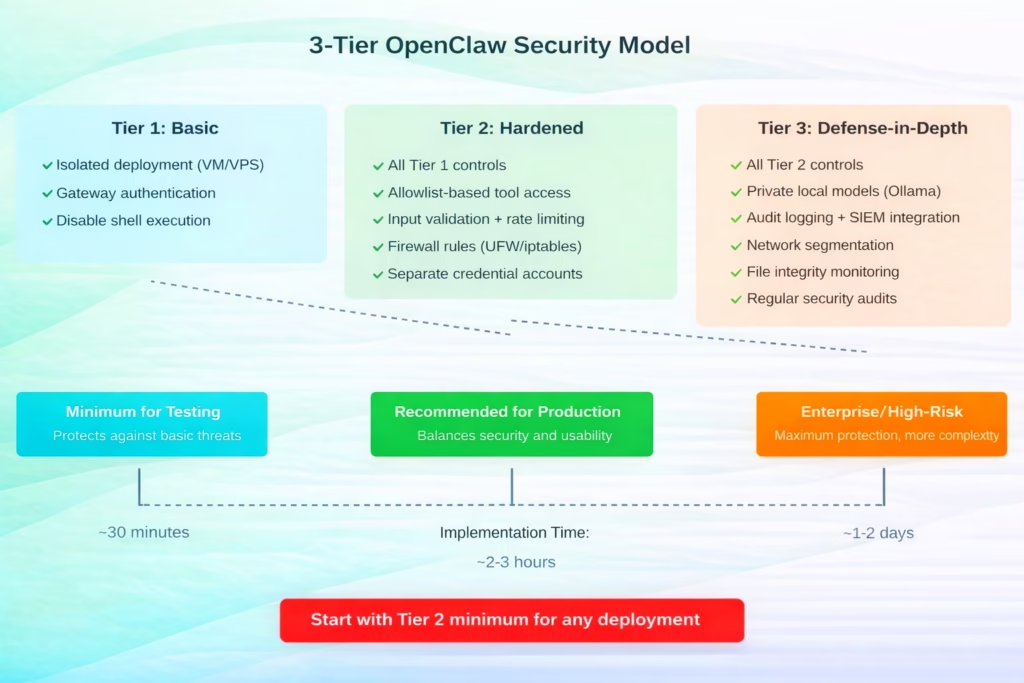

Aanbevolen beveiligingsniveaus voor OpenClaw-implementatie op basis van risicotolerantie en gebruiksscenario.

Verstevigde basislijn in 60 seconden

Als je OpenClaw al gebruikt en het nu meteen wilt beveiligen, is dit het absolute minimum:

- Stop de OpenClaw-service.

- Bewerk je configuratiebestand om system.run en shelltools uit te schakelen.

- Stel een reverse proxy in met authenticatie (nginx + basic auth).

- OpenClaw opnieuw opstarten, alleen gebonden aan localhost.

- Toegang via de geauthenticeerde proxy

Dat is niet perfect, maar het dicht wel de meest voor de hand liggende gaten. Van daaruit kun je extra beveiligingsmaatregelen toevoegen.

Op de hoogte blijven van CVE's

CISA publiceerde kwetsbaarheidsoverzichten voor de weken van 26 januari en 2 februari 2026.

Om op de hoogte te blijven van beveiligingslekken is het volgende vereist:

- Abonneer je op de OpenClaw-beveiligingsadviezen op GitHub.

- Het monitoren van de CISA-kwetsbaarheidsdatabase.

- Deelnemen aan discussies over gemeenschapsveiligheid

- Regelmatige updates uitvoeren (eerst testen in de testomgeving)

Gedocumenteerde kwetsbaarheden vertegenwoordigen ontdekte beveiligingsproblemen. Beschouw updates als essentieel, niet als optioneel.

Wat maakt een einde aan aanvallen?

Beveiligingstests hebben aangetoond dat gelaagde beveiligingsmaatregelen effectiever zijn dan afzonderlijke mechanismen. Snelheidsbeperking kan brute-force-aanvallen verminderen. Inputvalidatie kan eenvoudige injecties detecteren. Maar geen enkele maatregel biedt een allesomvattende oplossing.

De effectieve aanpak bestaat uit meerdere beveiligingslagen. Een aanvaller moet isolatie, toolbeperkingen, authenticatie en invoervalidatie omzeilen. Elke laag verhoogt de moeilijkheidsgraad.

Een van de beveiligingsprincipes luidt: "Je zult nooit in staat zijn aanvallen te stoppen in een volledig stochastisch geprogrammeerde omgeving." Dat is waarschijnlijk waar. Maar je kunt aanvallen wel zo duur maken dat aanvallers overstappen op makkelijkere doelen.

Opslag van inloggegevens en beheer van geheimen

OpenClaw heeft inloggegevens nodig om namens u met services te communiceren. Voeg deze niet rechtstreeks toe aan configuratiebestanden.

Gebruik omgevingsvariabelen of een degelijk systeem voor het beheer van geheimen. Als uw OpenClaw-instantie wordt gehackt, wilt u niet dat uw AWS-sleutels, databasewachtwoorden en API-tokens bij de inbreuk betrokken raken.

Maak aparte accounts aan met minimale rechten voor gebruik door OpenClaw. Als de agent e-mails moet versturen, maak dan een apart e-mailaccount daarvoor aan. Geef uw persoonlijke Gmail-inloggegevens niet door.

Overwegingen met betrekking tot Docker

OpenClaw in Docker uitvoeren voegt een extra beveiligingslaag op containerniveau toe. Maar ga er niet vanuit dat Docker alleen voldoende bescherming biedt.

Configureer uw Docker-implementatie met:

- Niet-rootgebruiker in de container

- Gebruik waar mogelijk een alleen-lezen bestandssysteem.

- Verwijderde mogelijkheden (–cap-drop=ALL, voeg alleen toe wat nodig is)

- Netwerkisolatie (aangepast bridge-netwerk, geen hostmodus)

Op GitHub vind je beveiligingshandleidingen met specifieke configuraties voor het versterken van Docker. Gebruik deze.

Hulpbronnen voor gemeenschapsveiligheid

Het OpenClaw-ecosysteem omvat verschillende projecten die gericht zijn op beveiliging:

- openclaw-beveiligingshandleiding: Productieklare beveiligingsconfiguraties

- openclaw-detect: Hulpmiddelen voor dreigingsdetectie

- openklauw-schild: Invoervalidatie en -filtering

- klauwbeschermer: Runtime monitoring en beveiliging

Deze voorbeelden illustreren initiatieven vanuit de gemeenschap om veiligheidsproblemen aan te pakken. Evalueer ze voor uw eigen implementatie.

Geautomatiseerde visuele monitoring met FlyPix AI

Hoewel het beveiligen van een lokale autonome agent zoals OpenClaw aanzienlijke technische inspanningen vergt, is ons team ervan overtuigd dat automatisering met hoge inzet zowel krachtig als inherent afgeschermd moet zijn. Als het gaat om het analyseren van de fysieke wereld aan de hand van satelliet- en dronebeelden, hebben we de volgende methoden ontwikkeld: FlyPix-AI Het fungeert als een gespecialiseerde agent die objectdetectie en veranderingsmonitoring automatiseert zonder de integriteit van uw lokale systeem in gevaar te brengen. Door de "intelligentie" van geospatiale analyse over te dragen naar ons veilige, cloudgebaseerde platform, kunt u duizenden objecten in seconden detecteren – waardoor u tot 99,71 TP3T aan tijd bespaart die normaal gesproken aan handmatige annotatie wordt besteed – terwijl uw primaire infrastructuur volledig geïsoleerd blijft van de verwerkingsbelasting.

Ons platform fungeert als een essentiële vangnet voor professionals in de bouw, landbouw en overheid die behoefte hebben aan realistische inzichten zonder de risico's die gepaard gaan met zelfgehoste AI-scripts. Of u nu infrastructurele veranderingen volgt of anomalieën in uitgestrekte gebieden identificeert, onze no-code interface stelt u in staat om aangepaste modellen te trainen en de resultaten te visualiseren via intuïtieve dashboards. In plaats van u zorgen te maken over de "dodelijke drie-eenheid" van lokale agent-kwetsbaarheden, kunt u onze kant-en-klare tools gebruiken om met slechts een paar klikken nauwkeurige, bruikbare gegevens vanuit de lucht te verkrijgen.

Vooruitgaan

OpenClaw vertegenwoordigt een krachtige mogelijkheid: autonome AI-agenten met toegang tot de echte wereld. Die kracht verdient respect.

Beveiliging is geen checklist die je eenmalig afvinkt. Het is een continu proces. Er zullen steeds nieuwe kwetsbaarheden opduiken. Aanvalstechnieken zullen evolueren. Je beveiligingsstrategie moet zich daaraan aanpassen.

Begin met de basis: isoleer uw implementatie, beperk gevaarlijke tools, implementeer authenticatie en schakel logboekregistratie in. Bouw van daaruit verder op basis van uw specifieke risicoprofiel.

De community werkt actief aan beveiligingstools en -documentatie. Doe mee! Deel wat werkt (en wat niet). We zoeken dit samen uit.

En onthoud: als iets te veel vrijheid biedt, is dat waarschijnlijk ook zo. Vertrouw op dat instinct. De flexibiliteit om alles te doen, betekent ook de flexibiliteit om schade aan te richten. Ontwerp daar rekening mee.

Veelgestelde vragen

Nee. OpenClaw heeft toegang tot het systeem en moet op geïsoleerde hardware draaien, zoals een virtuele machine, VPS of een speciaal daarvoor bestemd apparaat. De community raadt sterk af om het op je dagelijkse computer te draaien.

Verdediging in meerdere lagen: beperk de toegang tot tools, implementeer invoervalidatie, gebruik snelheidsbeperking en minimaliseer de bevoegdheden van agents. Er bestaat geen perfecte verdediging, maar deze maatregelen maken aanvallen aanzienlijk moeilijker.

Als privacy cruciaal is, gebruik dan lokale modellen via Ollama. Cloud-API's (GPT, Claude, Gemini) zien al uw prompts. Lokale modellen zijn trager en minder geavanceerd, maar houden de gegevens op uw eigen infrastructuur.

Begin met niveau 2: geïsoleerde implementatie, gateway-authenticatie, uitgeschakelde shell-uitvoering, toegang tot tools op basis van een whitelist, firewallregels en aparte inloggegevens. Dit biedt een goede balans tussen beveiliging en een redelijke implementatie-inspanning.

Controleer wekelijks op updates. Pas beveiligingspatches direct toe na het testen in een niet-productieomgeving. Er duiken regelmatig nieuwe kwetsbaarheden op – het is essentieel om up-to-date te blijven.

Alleen met robuuste authenticatie, HTTPS, snelheidsbeperking en uitgebreide monitoring. Rapporten uit de community geven aan dat veel instanties onbeveiligd zijn. Als u deze instantie toch moet blootstellen, beschouw dit dan als een kritiek beveiligingsrisico.

Stop de service onmiddellijk. Controleer de auditlogboeken op verdachte activiteiten. Wijzig de inloggegevens voor alle accounts waartoe de agent toegang had. Herstel de service in een geïsoleerde omgeving met de juiste beveiligingsmaatregelen voordat u deze opnieuw start.