OpenClaw zu betreiben ist, als würde man jemandem die Schlüssel zu seinem digitalen Haus geben. Dieser Jemand ist zufällig ein KI-Agent mit Systemzugriff, und nicht jeder, der anklopft, ist freundlich gesinnt.

Wer OpenClaw (ehemals Moltbot und davor Clawdbot) selbst hostet, hat wahrscheinlich die zunehmenden Sicherheitsbedenken mitbekommen. Und das aus gutem Grund. Anfang 2026 wurden CVEs dokumentiert, darunter auch Hinweise auf Sicherheitslücken, die die Ausführung von Remote-Code ermöglichen und selbst auf lokal installierten Instanzen funktionieren. Diskussionen in der Community zeigen Bedenken hinsichtlich ungeschützter OpenClaw-Instanzen, und Forscher haben schädliche Fähigkeiten dokumentiert, die im Umlauf sind.

Aber das Entscheidende ist: OpenClaw ist nicht per se gefährlich. Es ist leistungsstark. Und leistungsstarke Werkzeuge brauchen angemessene Schutzmechanismen.

Das reale Bedrohungsmodell

Sprechen wir darüber, wovor Sie sich eigentlich schützen. OpenClaw agiert als autonomer Agent, der Befehle ausführen, Dateien lesen und mit Ihrem System interagieren kann. Das ist so beabsichtigt – genau das macht das Tool so nützlich.

Die Sicherheitsrisiken lassen sich in drei Kategorien unterteilen:

- Direkter Kompromiss: Angreifer, die sich über ungeschützte Gateways, schwache Authentifizierung oder bekannte Sicherheitslücken Zugang verschaffen

- Sofortige Injektion: Bösartige Anweisungen, die in den vom Agenten verarbeiteten Inhalten eingebettet sind und ihn dazu veranlassen, unbeabsichtigte Aktionen auszuführen.

- Angriffe auf Lieferketten: Kompromittierte Fähigkeiten, Plugins oder Erweiterungen, die Schadcode enthalten

Laut einer im Februar 2026 auf arXiv veröffentlichten Studie stehen KI-Agenten in sozialen Umgebungen vor besonderen Sicherheitsherausforderungen im Zusammenhang mit Illusionen sozialer Interaktion und Interaktionen mehrerer Agenten. Die ständige Verfügbarkeit von OpenClaw verstärkt diese Bedenken.

Das Feedback der Community-Mitglieder bestätigt, was Sicherheitsforscher schon lange sagen: “Man muss es auf einem System verwenden, das einem egal ist” oder “Man muss es auf einem isolierten Rechner mit Zugriff auf Konten verwenden, die von den regulären Konten isoliert sind.”

Einsatzisolierung: Ihre erste Verteidigungslinie

Nutze OpenClaw nicht auf deinem Hauptfahrzeug. Lass es einfach.

Ein Reddit-Nutzer brachte es auf den Punkt: “OpenClaw direkt auf dem Hauptrechner auszuführen, kann etwas riskant sein. Ich würde davon abraten, es sei denn, es handelt sich um einen Wegwerfrechner.”

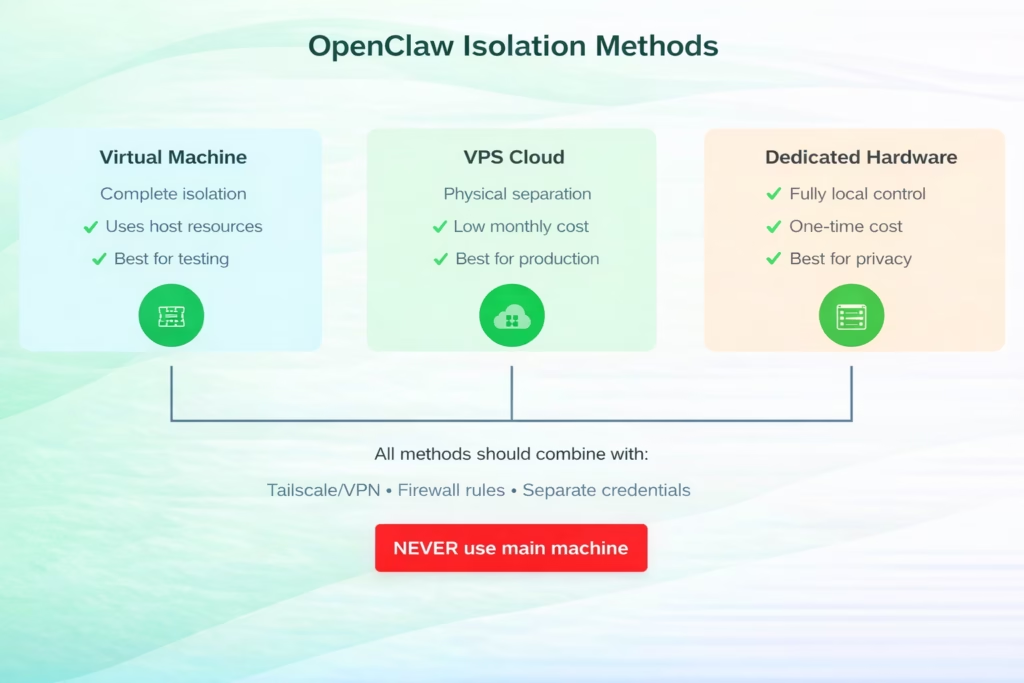

Es gibt drei solide Isolationsansätze:

Route der virtuellen Maschine

Eine virtuelle Maschine bietet Ihnen vollständige Isolation. Laden Sie QEMU herunter oder verwenden Sie Windows Hyper-V (in Windows 10/11 Pro integriert). Installieren Sie eine minimale Linux-Distribution, richten Sie OpenClaw darauf ein, und schon haben Sie eine Sicherheitsgrenze geschaffen.

Ein Nutzer beschrieb seine Mac-Konfiguration so: “Ich führe es über ein separates Benutzerkonto mit Regeln aus, die den Zugriff auf bestimmte Hosts im privaten Netzwerk verweigern.” Unter Ubuntu verwenden sie iptables-Filter, die nur bestimmte Ports für die OpenClaw-Instanz zulassen.

VPS-Bereitstellung

Ein VPS von Anbietern wie DigitalOcean oder Hetzner installiert OpenClaw auf fremder Hardware. Binden Sie ihn an localhost, deaktivieren Sie die Passwortauthentifizierung, konfigurieren Sie die UFW-Firewall und greifen Sie über Tailscale oder einen SSH-Tunnel darauf zu.

Mehrere Community-Mitglieder berichten von zuverlässig funktionierenden Cloud-Lösungen. Die Trennung von Ihren persönlichen Daten rechtfertigt den minimalen Aufwand.

Dedizierte Hardware

Ein alter Laptop oder Mac Mini, der ausschließlich für OpenClaw verwendet wird, bietet physische Isolation. Kombiniert man ihn mit Tailscale für sicheren Fernzugriff, erhält man einen lokalen KI-Assistenten, der keinen Zugriff auf die primären Systeme hat.

Drei Isolationsansätze für die OpenClaw-Bereitstellung, geordnet nach Sicherheitseffektivität und Anwendungsfall

Werkzeugbeschränkung und Sandboxing

OpenClaw wird mit leistungsstarken “Skills” ausgeliefert – im Wesentlichen Werkzeugen, die der Agent einsetzen kann. Einige sind harmlos. Andere können in den falschen Händen (oder bei falschen Eingabeaufforderungen) gefährlich sein.

Das Knotenausführungstool (system.run) ermöglicht OpenClaw die Ausführung beliebiger Systembefehle. Dateizugriffstools können sensible Daten lesen. Die Browsersteuerung kann mit authentifizierten Sitzungen interagieren. Netzwerktools können Daten exfiltrieren.

Folgendes müssen Sie konfigurieren:

Gefährliche Standardwerkzeuge deaktivieren

Deaktivieren oder beschränken Sie in Ihrer OpenClaw-Konfiguration explizit Folgendes:

- Shell-Ausführung (system.run, exec, shell)

- Uneingeschränkter Dateizugriff (Beschränkung auf bestimmte Verzeichnisse)

- Netzwerktools ohne spezifischen Anwendungsfall

- Browserautomatisierung in authentifizierten Kontexten

Für die Sicherheit von KI-Agenten empfiehlt sich die Implementierung einer Zugriffssteuerung auf Basis von Zulassungslisten anstelle von Sperrlisten. Aktivieren Sie nur die Tools, die Ihr spezifischer Anwendungsfall erfordert.

Werkzeugberechtigungen konfigurieren

OpenClaw unterstützt ein Befehlsautorisierungsmodell. Stellen Sie sich das wie sudo für Ihren KI-Agenten vor. Kritische Operationen sollten eine explizite Genehmigung erfordern oder vollständig deaktiviert werden.

Rückmeldungen aus der Community deuten darauf hin, dass die Workspace-Isolation gut funktioniert: Ein Benutzer führt ClamAV aus, um alles zu scannen, was der Agent berührt, wodurch eine zweite Schutzebene geschaffen wird.

Authentifizierung und Zugriffskontrolle

Diskussionen in der Community zeigen, dass vielen OpenClaw-Instanzen eine ausreichende Authentifizierung fehlt. Gehören Sie nicht dazu.

Gateway-Authentifizierung

Wenn Sie OpenClaw über eine Weboberfläche zugänglich machen, müssen Sie eine Authentifizierung davor schalten. Punkt.

Zu den Optionen gehören:

- Reverse-Proxy mit HTTP-Basisauthentifizierung (nginx, Caddy)

- OAuth2-Proxy für SSO-Integration

- Tailscale-Authentifizierung für den Mesh-VPN-Zugriff

Die OpenClaw-Benutzeroberfläche darf niemals ohne Authentifizierung über HTTP zugänglich gemacht werden. Sicherheitsrichtlinien warnen ausdrücklich vor unsicheren Konfigurationen, die die Authentifizierung deaktivieren.

Sitzungsisolierung

Wenn mehrere Benutzer mit Ihrer OpenClaw-Instanz interagieren, aktivieren Sie die Sitzungsisolation. Andernfalls können die Eingabeaufforderungen eines Benutzers auf den Kontext, die Anmeldeinformationen und die Daten eines anderen Benutzers zugreifen.

Das DM-Zugriffsmodell unterstützt die Modi Pairing, Zulassungsliste, Offen und Deaktiviert. Verwenden Sie für Mehrbenutzerumgebungen Pairing oder Zulassungsliste. Der offene Modus darf auf einer mit dem Internet verbundenen Instanz niemals verwendet werden.

Das Problem der sofortigen Injektion

Hier wird die Sache knifflig. Prompt-Injection-Angriffe betten schädliche Anweisungen in Inhalte ein, die Ihr Agent verarbeitet – E-Mails, Webseiten, Dateien, Nachrichten.

Mal ehrlich: Es gibt keine perfekte Verteidigung. Aber man kann es ihnen schwerer machen.

Eingabevalidierung

Sicherheitstests haben gezeigt, dass die Eingabevalidierung einfache Einschleusungsversuche erkennen kann. Sie ist zwar nicht narrensicher, erhöht aber die Sicherheit.

Konfigurieren Sie Inhaltsfilter, die verdächtige Muster entfernen oder ausblenden, bevor diese das Sprachmodell erreichen. Durch Ratenbegrenzung werden auch Brute-Force-Angriffe reduziert.

Privilegienminimierung

Je weniger Möglichkeiten Ihr Agent hat, desto geringer ist der Schaden, den eine Injection anrichten kann. Dies führt zurück zu den Einschränkungen der Tools: Kann der Agent keine Shell-Befehle ausführen, schlagen Injection-Versuche, die auf diese Funktionalität abzielen, fehl.

Ein Mitglied der Gemeinschaft plädierte für “Zugriffskontrolle vor Aufklärung”. Zuerst die Fähigkeiten einschränken, dann innerhalb dieser Grenzen Aufklärung hinzufügen.

| Angriffsvektor | Risikostufe | Wirksame Minderung | Implementierungsschwierigkeiten |

|---|---|---|---|

| Offengelegtes Gateway (keine Authentifizierung) | Kritisch | Reverse-Proxy + Authentifizierung | Niedrig |

| Sofortige Injektion | Hoch | Werkzeugbeschränkungen + Eingabevalidierung | Medium |

| Sicherheitslücken zur Ausführung von Remote-Code | Kritisch | Auf die neueste Version aktualisieren | Niedrig |

| Bösartige Fähigkeiten | Hoch | Alle Fähigkeiten prüfen, nur Zulassungsliste | Medium |

| Offenlegung von Anmeldeinformationen | Hoch | Getrennte Konten, geheime Verwaltung | Medium |

| Datenexfiltration | Hoch | Netzwerkbeschränkungen, Audit-Protokollierung | Hoch |

Private Modellkonfiguration

Hier ist eine unangenehme Wahrheit: Wenn Sie die APIs von Groq, GPT, Claude oder Gemini mit OpenClaw verwenden, werden Ihre Daten nicht lokal gespeichert. Diese Anbieter sehen jede Anfrage, die Ihr Agent sendet.

Für echten Datenschutz sollten Sie lokale Modelle über Ollama ausführen. Es ist langsamer und weniger leistungsfähig, aber dafür tatsächlich datenschutzkonform.

Eine sicherheitsoptimierte Konfiguration kombiniert:

- Ollama läuft lokal oder auf Ihrem VPS

- Modelle wie Llama 2, Mistral oder CodeLlama

- Keine externen API-Aufrufe

Nutzer aus der Community haben Leistungseinbußen bei größeren Modellen festgestellt, aber für viele Anwendungsfälle reicht ein lokales 7B- oder 13B-Modell für die Aufgaben völlig aus, ohne dass Daten extern gesendet werden müssen.

Audit-Protokollierung und -Überwachung

Was man nicht sieht, kann man nicht schützen. Aktivieren Sie die umfassende Protokollierung.

OpenClaw speichert Sitzungsprotokolle standardmäßig auf der Festplatte. Die Sitzungen werden in JSON- und JSONL-Dateien im Verzeichnis ~/.openclaw/agents/ gespeichert. /sessions/ standardmäßig.

Konfigurieren Sie Ihre Bereitstellung wie folgt:

- Alle Toolaufrufe mit Zeitstempeln protokollieren

- Befehlsausführungsversuche protokollieren (erfolgreich und fehlgeschlagen)

- Zugriffsmuster auf Spurendateien

- Netzwerkverbindungen überwachen

Strukturierte Protokollierungs- und Telemetriekomponenten in Sicherheits-Playbooks ermöglichen umfassende Prüfprotokolle. Leiten Sie Protokolle an ein separates System weiter, damit eine Kompromittierung der OpenClaw-Instanz Ihre Prüfprotokolle nicht beeinträchtigt.

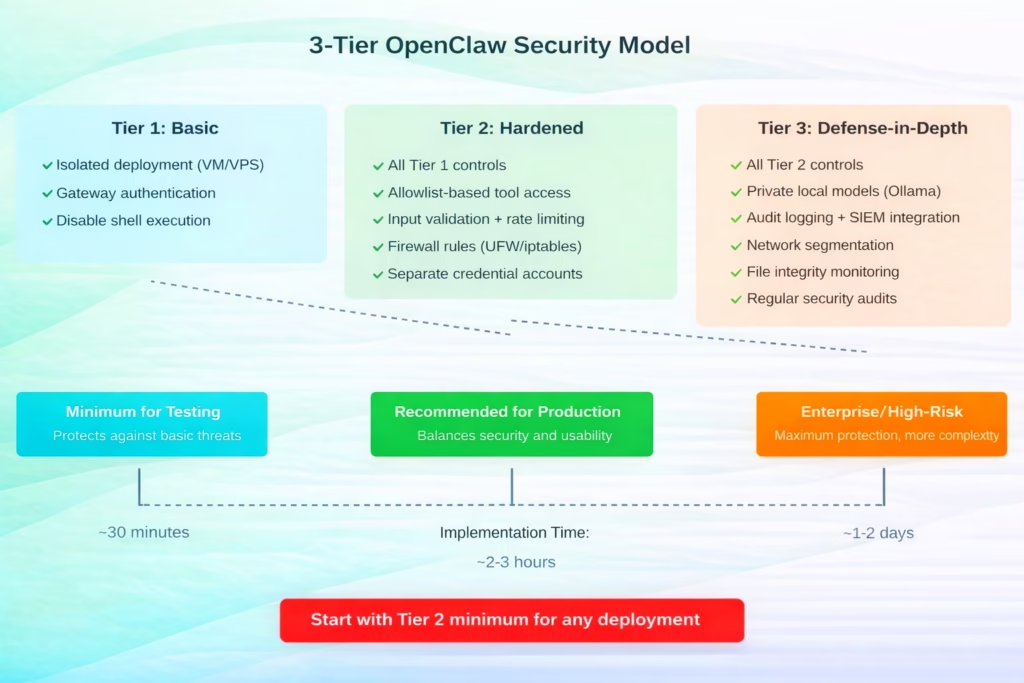

Empfohlene Sicherheitsstufen für die OpenClaw-Bereitstellung basierend auf Risikotoleranz und Anwendungsfall

Gehärtete Ausgangslage in 60 Sekunden

Falls Sie OpenClaw bereits verwenden und es jetzt absichern müssen, ist hier das absolute Minimum:

- Den OpenClaw-Dienst einstellen

- Bearbeiten Sie Ihre Konfigurationsdatei, um system.run und Shell-Tools zu deaktivieren.

- Einen Reverse-Proxy mit Authentifizierung einrichten (nginx + Basic Auth)

- OpenClaw nur an localhost gebunden neu starten

- Zugriff über den authentifizierten Proxy

Das ist nicht perfekt, aber es schließt die offensichtlichsten Sicherheitslücken. Darauf aufbauend können Sie zusätzliche Sicherheitsmaßnahmen implementieren.

Sich über CVEs auf dem Laufenden halten

CISA veröffentlichte Schwachstellenübersichten für die Wochen vom 26. Januar und 2. Februar 2026.

Um über aktuelle Sicherheitslücken informiert zu bleiben, ist Folgendes erforderlich:

- Abonnieren der OpenClaw-Sicherheitswarnungen auf GitHub

- Überwachung der CISA-Schwachstellendatenbank

- Teilnahme an Sicherheitsdiskussionen in der Gemeinde

- Regelmäßige Updates durchführen (zuerst in der Staging-Umgebung testen)

Dokumentierte Schwachstellen stellen entdeckte Sicherheitsprobleme dar. Behandeln Sie Updates als unerlässlich, nicht optional.

Was Angriffe tatsächlich stoppt

Sicherheitstests haben gezeigt, dass mehrschichtige Kontrollmechanismen effektiver sind als einzelne. Ratenbegrenzung kann Brute-Force-Angriffe reduzieren. Eingabevalidierung kann einfache Einschleusungsversuche erkennen. Doch keine einzelne Kontrollmaßnahme löst alle Probleme.

Der effektive Ansatz kombiniert mehrere Kontrollmechanismen. Ein Angreifer muss Isolation, Werkzeugbeschränkungen, Authentifizierung und Eingabevalidierung umgehen. Jede zusätzliche Ebene erhöht den Schwierigkeitsgrad.

Ein Sicherheitsprinzip besagt: “In einer vollständig stochastisch programmierten Umgebung lassen sich Angriffe niemals vollständig verhindern.” Das mag stimmen. Man kann Angriffe aber so kostspielig gestalten, dass Angreifer sich leichteren Zielen zuwenden.

Speicherung von Anmeldeinformationen und Verwaltung von Geheimnissen

OpenClaw benötigt Zugangsdaten, um in Ihrem Namen mit Diensten zu interagieren. Speichern Sie diese nicht fest in den Konfigurationsdateien.

Verwenden Sie Umgebungsvariablen oder ein geeignetes Geheimnisverwaltungssystem. Sollte Ihre OpenClaw-Instanz kompromittiert werden, möchten Sie nicht, dass Ihre AWS-Schlüssel, Datenbankpasswörter und API-Token in die Daten gelangen.

Erstellen Sie separate Konten mit minimalen Berechtigungen für die Nutzung durch OpenClaw. Falls der Agent E-Mails versenden muss, erstellen Sie ein separates E-Mail-Konto dafür. Geben Sie Ihre persönlichen Gmail-Zugangsdaten nicht weiter.

Docker-Überlegungen

Die Ausführung von OpenClaw in Docker fügt eine Sicherheitsbarriere auf Containerebene hinzu. Verlassen Sie sich aber nicht darauf, dass Docker allein Sie schützt.

Konfigurieren Sie Ihre Docker-Bereitstellung mit:

- Nicht-Root-Benutzer innerhalb des Containers

- Schreibgeschütztes Dateisystem, wo möglich

- Ausgeschiedene Funktionen (–cap-drop=ALL, nur die benötigten wieder hinzufügen)

- Netzwerkisolation (benutzerdefiniertes Bridge-Netzwerk, nicht Host-Modus)

Die Sicherheits-Playbooks auf GitHub enthalten Docker-spezifische Härtungskonfigurationen. Nutzen Sie diese.

Ressourcen für die Sicherheit der Gemeinschaft

Das OpenClaw-Ökosystem umfasst mehrere sicherheitsorientierte Projekte:

- openclaw-security-playbook: Produktionsreife Sicherheitskonfigurationen

- openclaw-detect: Tools zur Bedrohungserkennung

- offene Klaue-Schild: Eingabevalidierung und -filterung

- Klauenschutz: Laufzeitüberwachung und Schutz

Dies sind Beispiele für gemeinschaftliche Bemühungen zur Behebung von Sicherheitsbedenken. Prüfen Sie, ob diese für Ihren Einsatz geeignet sind.

Automatisierte visuelle Überwachung mit FlyPix AI

Die Bereitstellung eines lokalen autonomen Agenten wie OpenClaw erfordert zwar einen erheblichen technischen Aufwand, doch unser Team ist überzeugt, dass risikoreiche Automatisierung sowohl leistungsstark als auch von Natur aus abgeschottet sein sollte. Im Bereich der Analyse der physischen Welt mithilfe von Satelliten- und Drohnenbildern haben wir Folgendes entwickelt: FlyPix AI Als spezialisierter Agent automatisiert er die Objekterkennung und Änderungsüberwachung, ohne die Integrität Ihres lokalen Systems zu beeinträchtigen. Durch die Verlagerung der Geodatenanalyse auf unsere sichere, cloudbasierte Plattform können Sie Tausende von Objekten in Sekundenschnelle erkennen – und so bis zu 99,71 TP3T der üblicherweise für die manuelle Annotation benötigten Zeit einsparen – während Ihre primäre Infrastruktur vollständig von der Verarbeitungslast isoliert bleibt.

Unsere Plattform dient als unverzichtbare Schutzvorrichtung für Fachleute aus Bauwesen, Landwirtschaft und Verwaltung, die praxisnahe Erkenntnisse benötigen, ohne die Risiken selbst gehosteter KI-Skripte einzugehen. Ob Sie Infrastrukturänderungen verfolgen oder Anomalien in weitläufigen Gebieten identifizieren möchten – unsere No-Code-Oberfläche ermöglicht Ihnen das Trainieren benutzerdefinierter Modelle und die Visualisierung der Ergebnisse in intuitiven Dashboards. Anstatt sich mit den potenziell tödlichen Schwachstellen lokaler Agenten auseinanderzusetzen, können Sie mit unseren vorkonfigurierten Tools präzise und handlungsrelevante Daten aus der Luft mit nur wenigen Klicks gewinnen.

Vorwärtskommen

OpenClaw repräsentiert eine leistungsstarke Technologie – autonome KI-Agenten mit Zugriff auf die reale Welt. Diese Leistungsfähigkeit verdient Respekt.

Sicherheit ist keine Checkliste, die man einmal abarbeitet. Sie ist ein fortlaufender Prozess. Neue Schwachstellen werden auftreten. Angriffstechniken werden sich weiterentwickeln. Ihre Sicherheitsstrategie muss sich anpassen.

Beginnen Sie mit den Grundlagen: Isolieren Sie Ihre Bereitstellung, beschränken Sie gefährliche Tools, implementieren Sie Authentifizierung und aktivieren Sie die Protokollierung. Bauen Sie darauf basierend auf Ihrem spezifischen Risikoprofil auf.

Die Community arbeitet aktiv an Sicherheitstools und -dokumentation. Beteiligen Sie sich! Teilen Sie Ihre Erfahrungen (was funktioniert und was nicht). Wir alle finden gemeinsam die Lösung.

Und denken Sie daran: Wenn sich etwas zu nachgiebig anfühlt, ist es das wahrscheinlich auch. Vertrauen Sie Ihrem Instinkt. Die Freiheit, alles zu tun, birgt auch das Risiko, Schaden anzurichten. Planen Sie entsprechend.

Häufig gestellte Fragen

Nein. OpenClaw hat Systemzugriff und sollte auf isolierter Hardware – einer VM, einem VPS oder einem dedizierten Gerät – ausgeführt werden. Die Community rät dringend davon ab, es auf dem Hauptrechner zu verwenden.

Mehrere Schutzebenen: Zugriff auf Tools einschränken, Eingabevalidierung implementieren, Ratenbegrenzung nutzen und Agentenrechte minimieren. Es gibt keinen perfekten Schutz, aber diese Maßnahmen erschweren Angriffe erheblich.

Wenn Datenschutz oberste Priorität hat, verwenden Sie lokale Modelle über Ollama. Cloud-APIs (GPT, Claude, Gemini) erfassen alle Ihre Eingabeaufforderungen. Lokale Modelle sind langsamer und weniger leistungsfähig, speichern die Daten aber auf Ihrer Infrastruktur.

Beginnen Sie mit Tier 2: isolierte Bereitstellung, Gateway-Authentifizierung, deaktivierte Shell-Ausführung, Zugriff auf Tools über eine Zulassungsliste, Firewall-Regeln und separate Anmeldeinformationen. Dies gewährleistet ein ausgewogenes Verhältnis zwischen Sicherheit und vertretbarem Implementierungsaufwand.

Prüfen Sie wöchentlich auf Updates. Installieren Sie Sicherheitspatches umgehend nach Tests in einer Nicht-Produktionsumgebung. Da regelmäßig neue Sicherheitslücken auftreten, ist es unerlässlich, stets auf dem neuesten Stand zu bleiben.

Nur mit robuster Authentifizierung, HTTPS, Ratenbegrenzung und umfassender Überwachung. Berichte aus der Community zeigen, dass viele Instanzen unzureichend geschützt sind. Wenn Sie sie dennoch offenlegen müssen, behandeln Sie sie als kritisches Sicherheitsrisiko.

Den Dienst sofort stoppen. Die Überwachungsprotokolle auf verdächtige Aktivitäten prüfen. Die Anmeldeinformationen für alle Konten ändern, auf die der Agent zugegriffen hat. Vor dem Neustart eine Neuinstallation in einer isolierten Umgebung mit angemessenen Sicherheitsvorkehrungen durchführen.